|

Nmap é uma ferramenta grátis

distribuído sob regulamentos do GNU. Nmap e NmapNT

tem como principais funções (fazer uma varredura) determinar

quais hosts/nodes que estão disponíveis na rede, que tipo

de serviços (port scanner) eles oferecem, que tipo de Sistema Operacional

(versão do O.S.) estão rodando, que tipo de filtro/firewall

estão sendo usados etc.

Onde encontrar:

http://www.insecure.org/nmap/

(Versão Unix [Console/GUI] - versão mais

robusta)

http://www.eeye.com/html/Research/Tools/nmapNT.html

(versão Windows console)

http://sourceforge.net/projects/nmapwin(versão

Windows GUI)

Exemplos:

Imagem do Nmap versão para Unix

com interface GUI.

Imagem do Nmap versão para Unix com interface console.

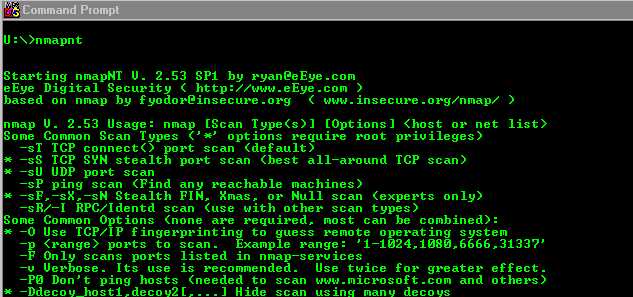

Imagem do NmapNT para Windows com interface console.

Comandos

Ping Sweeping

nmap -sP 192.168.0.1-254

O nmap envia ICMP Echo Request e TCP ACK para os hosts

que estão sendo scaneado (1 - 254). O host que responder será

considerado pelo nmap como ativo.

nmap –sP –PT80 192.168.0.24/24

As vezes ping (ICMP) são bloqueados pelos roteadores/firewall,

então para evitar isso pode–se

usar a opção de enviar somente um ACK. O host que responder

será considerado pelo nmap

como ativo.

TCP Scan

nmap –sT 192.168.0.24

Faz uma scan (varredura) a procura de portas TCP abertas.

Esse método é facilmente detectado pela vitima.

UDP Scanning

nmap –sU 192.168.0.1

Esse método é bastante usado para procurar

brechas em portas abertas UDP tais como

rpcinfo e Back Orifice. Um fator negativo dessa opção é

a morosidade para obter as

informações devido a maioria das maquinas Unix limitar o

faixa de erros ICMP. Portanto,

ao detectar esse faixa limite o próprio nmap diminui o envio de

pacotes para não causar um overflow na vitima.

Stealth Scanning

nmap –sS –O target.com

scaneia (varredura) por portas abertas com opção

(-O) OS fingerprinting.

nmap –sS –p 21-25,80,135-139,443 192.168.0.24

Scaneia (varredura) portas especificadas com a opção

-p. O nmap apresenta um resultado

rápido quando se determina as portas desejadas para o scan.

* Esses são métodos usado de TCP SYN e proporciona um nível

menor de detecção devido ao

3 way handshake nunca se finaliza por completo. O método consiste

no envio de pacote SYN

o qual representa o primeiro passo do processo de 3 way handshake. As

porta que estiverem

abertas responderão com um pacote de SYN|ACK Porem,o atacante retorna

um pacote de RST

ao invés de ACK, o qual termina a conexão. Com isso o nmap

consegue determinar as portas

que estão ouvindo.

Fingerprinting

nmap –sS –O target.com

Esse opção (-O) de fingerprinting é bastante útil

para aqueles que estão familiarizados com

um especifico sistema e seus bugs. Executando o nmap com essa opção

de fingerprinting,

o mesmo tenta descobrir o Sistemas Operacional do servidor da vitima que

esta rodando.

De posse do nome e versão do S.O. da vitima, fica mais fácil

para o atacante procurar por

bugs e outras ferramentas para completar o attack.

Ident Scanning

nmap -sT -p 80 -I -O target.com

O atacante pode procurar por um especifico processo; por

exemplo, um servidor de web rodando

com privilegio root.Se a vitima estiver rodando identd, o atacante usando

o nmap será capaz de

descobrir o dono do http daemon com a opção "-I".

Outras Opções

nmap -p 25,53 -sX -P0 -D 1.2.3.4,5.6.7.8 192.168.0.100

# 1.2.3.4 5.6.7.8 forjando um falso source IP

nmap –v target.com

# scaneia todas portas reservadas de TCP *** -v = verbose on

nmap –v --randomize_hosts –p 80 ‘*.*.2.3-5’

# scaneia (varredura) randomicamente por específica faixa de IP

nmap –F target.com/24

# executa tcp scan (varredura)

nmap –P0 ‘192.168.[12-30].*’

# procura por hosts ativos das classes adjacentes

nmap –P0 192.168.0-50.0-255

# mesma opção usada no item anterior porem sem usar apostrofes.

fonte: InformaBR

|