ไฟร์วอลล์ รปภ. อินทราเน็ต

มาติดตั้งระบบรักษาความปลอดภัย เพื่อป้องกันบุคคล ที่ไม่ได้รับอนุญาตไม่ให้เข้ามาทำลายข้อมูล หรือนำ ข้อมูลที่เป็นความลับออกไป

แม้ระบบเครือข่ายที่ปลอดภัยที่สุดคือระบบเครือข่ายที่ไม่มีการเชื่อมต่อกับภาย นอกเลย แต่องค์กรของคุณไม่ควรทำเหมือนกับการปิดประเทศเช่นนั้น เพราะ การเชื่อมต่อกับเครือข่ายอินเทอร์เน็ตจะช่วยให้องค์กรสามารถติดต่อกับบุคคล และองค์กรอื่น ๆ ทั่วโลกได้โดยง่าย แม้จะเป็นดาบสอบคมที่อาจเป็นช่องทางให้ บุคคลที่ไม่หวังดีเข้ามายังเครือข่ายภายในองค์กร (อินทราเน็ต) ได้ด้วยเช่นกัน แต่มีวิธีที่ดีกว่านั้นคือ การติดตั้งระบบรักษาความปลอดภัยที่เรียกว่า ไฟร์วอลล์ (Firewall) เพื่อป้องกันบุคคลที่ไม่ได้รับอนุญาตไม่ให้เข้ามาทำลายข้อมูล หรือ นำข้อมูลที่เป็นความลับออกไปได้

ไฟร์วอล คือระบบรักษาความปลอดภัยบนเครือข่ายที่ใช้เทคโนโลยีอิน เทอร์เน็ต รวมทั้งอินทราเน็ต และเอ็กซ์ทราเน็ตโดยไฟร์วอลล์จะถูกติด ตั้งคั่นกลางระหว่างเครือข่ายภายใน (“เครือข่ายที่ได้รับความไว้วางใจ” หรือ Trusted Network) ที่ต้องการป้องกันกับเครือข่ายอื่นภายนอก (“เครือข่ายที่ไม่ได้รับความไว้วางใจ” หรือ Untrusted Network) เช่น ระหว่างเครือข่ายภายในขององค์กรกับอินเทอร์เน็ต หรือระหว่างเครือ ข่ายของหน่วยงานย่อยภายในองค์กรกับเครือข่ายของหน่วยงานอื่น ๆ ภายในองค์กรเดียวกัน (เช่น ระหว่างเครือข่ายของฝ่ายทรัพยากรบุคคล กับเครือข่ายกลางของบริษัท) เพื่อทำหน้าที่ตรวจสอบข้อมูลที่ส่งผ่านเข้า ออกจากเครือข่ายว่าได้รับสิทธิในการผ่านนั้นหรือไม่ ตามกฎเกณฑ์ ความปลอดภัยที่ผู้ดูแลเครือข่ายภายในกำหนดเอาไว้ได้จากจุดเดียวช่วย ให้ทำการดูแลระบบเครือข่ายได้อย่างมีประสิทธิภาพ

ประเภทของไฟร์วอลล์ ไฟร์วอลล แบ่งออกเป็น 3 ประเภท คือ

1. Packet Filtering

2. Application Gateway

3. Stateful Inspection

1. Packet Filtering คือ การกรองแพ็กเกตว่ามาจากไหน ไปที่ไหน(โดยวิเคราะห์เลขที่อยู่ ไอพีต้นทาง และปลายทาง) และใช้พอร์ตใด อนุญาตให้ผ่านเข้าออกได้หรือไม่ ไฟร์วอลล์ประเภทนี้ นี้เป็นความสามารถของเราเตอร์หลายๆ ตัว มีข้อดีตรงที่ราคาไม่แพงไม่จำกัดจำนวนไคลเอนต์มีผล กระทบต่อประสิทธิภาพการทำงานของเครือข่ายน้อยแต่มีข้อเสียคือใช้บรรทัดคำสั่ง(Command Line) ในการกำหนดกฎเกณฑ์ ทำให้ปรับแต่งยากและเกิดความผิดพลาดได้ง่าย นอกจากนี้มียังมีจุดอ่อนต่อ ต่อการปลอมแปลงเลขที่อยู่ไอพี (IP Address Spoofing) อีกด้วย

2. Application Gateway คือการตรวจสอบในระดับที่สูงขึ้น โดยทำหน้าที่เป็นตัวแทนของ โปรแกรมประยุกต์ต่าง ๆ เช่น WWW(HTTP), Mail (SNMP), FTP, Telnet, News (NNTP), Finger และ Proxy เป็นต้น กล่าวคือ เป็นเซิร์ฟเวอร์ให้กับโปรแกรมประยุกต์ทางฝั่งโคลเอนต์ เป็นโคลเอนต์ ให้กับโปรแกรมประยุกต์ทางฝั่งเซิร์ฟเวอร์ จึงสามารถควบคุมการใช้งานแต่ละ โปรแกรมประยุกต์ได้ เช่น บน FTP ให้ put ได้แต่ get ไม่ได้ เป็นต้น มักมีการ เชื่อมประสานกับผู้ใช้แบบกราฟิก (Graphical User Interface หรือ GUI) ทำให้ ปรับแต่งได้ง่ายและสะดวก ตัวอย่างระบบไฟร์วอลล์ ประเภทนี้ เช่น Eagle จาก Raptor, Gauntlet จาก Trusted Information Systems และ Alta Vista Firewall จาก Digital เป็นต้น นอกจากนี้ส่วนใหญ่จะมีความสามารถในการ แปลงเ ล ขที่อยู่ไอพี (Network Address Translation หรือ NAT) เพื่อป้องกันเลขที่อยู่ไอพีภายในไม่ให้ปรากฎสู่ผู้ ใช้ภายนอกซึ่งจะมองเห็นเลขที่อยู่ไอพีของ ไฟร์วอลล์เพียงตัวเดียวเท่านั้นได้อีกด้วย ข้อเสียของ ไฟร์วอลล์ประเภทนี้คือ ทำให้ประสิทธิภาพการทำงานของเครือข่ายลดลง และต้องรอการปรับปรุง เพื่อรองรับโปรแกรมประยุกต์ใหม่ ๆ อย่างไรก็ดี หากใช้เพื่อแบ่งอาณาเขตระหว่างเครือข่ายขององค์กร กับอินเทอร์เน็ตก็ไม่ต้องกังวลกับประสิทธิภาพเท่าใดนัก เพราะโดยทั่วไปช่วงกว้างแถบสัญญาณของ การเชื่อมโยงจะต่ำ แต่ถ้าใช้เพื่อกั้นระหว่าง แผนกต่าง ๆ ภายใน ก็ควรเลือกใช้ชนิดที่เป็นฮาร์ดแวร์ ความเร็วสูงเช่น PIX Firewall ของ Cisco หรือ Seattle Software เป็นต้น

3. Stateful Inspection ของ Check Point Software Technologies เป็นการรวม ข้อดีของ Packet Filtering และ Application Gateway เข้าด้วยกัน กล่าวคือขั้น แรกจะตรวจสอบแพ็กเกต ก่อน ซึ่งจะกันออกไปได้ส่วนหนึ่ง แล้วจึงตรวจสอบแพ็กเกตที่เหลือทั้งแพ็กเกตว่าอยู่ในสภาวะที่ เป็นมิตรหรือไม่ ตัวอย่างของระบไฟร์วอลล์ประเภทนี้ เช่น FireWall-1 ของ Check Point PIX Firewall Cisco, On Guard ของ On Technology และ Firewall/Plus ของ Network-1 เป็นต้น

ความสามารถของไฟร์วอลล์

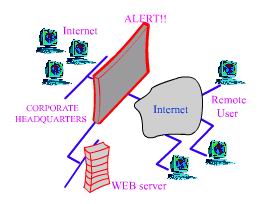

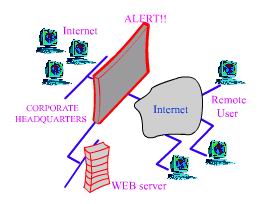

1. การกำหนดและตรวจสอบสิทธิในการผ่านเข้าออก (Access Control)

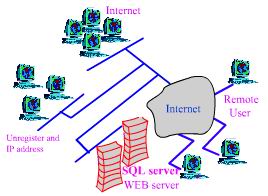

ผู้ดูแลเครือข่ายภายในสามารถกำหนดให้การใช้งานบางอย่างสามารถผ่านเข้า หรือออกเครือข่ายภายในได้ และในขณะเดียวกันป้องกันการคุกคามความปลอด ภัยได้ โดยสามารถกำหนดให้มีการเตือนเมื่อมีการคุกคาม เช่น คุณอาจกำหนด ให้ผู้ใช้ภายในส่งข้อมูลออกไปยังภายนอกได้ แต่ไม่ยอมให้ดูเว็บไซท์ ผู้ใหญ่ อย่าง www.playboy.com ในขณะเดียวกันยอมให้ผู้ใช้งานเว็บจากภายนอกเข้า มาดูข้อมูลบนเว็บไซท์ขององค์การได้ แต่ไม่สามารถเข้าถึงเซิร์ฟเวอร์อื่น ๆ ภาย ในได้โดยหากมีความต้องการเข้าถึงข้อมูลนอกเหนือจากนี้ให้สงสัยอาจเป็นการ คุมคามและให้มีการเตือนเพื่อให้ผู้ดูแลระบบสามารถป้องกันหรือจัดการกับผู้บุก รุกต่อไปได้ ดังในรูป

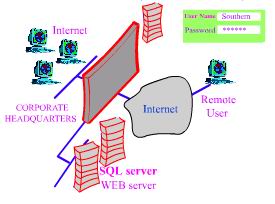

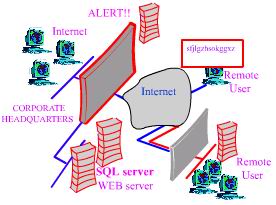

2. การตรวจสอบผู้ใช้ ( Authentication )

ผู้ใช้จากภายนอก ซึ่งอาจเป็นบุคคลอื่นนอกองค์กรของคุณที่ได้รับอนุญาต เช่น พันธมิตรทางธุรกิจ หรืออาจเป็นเจ้าหน้าที่ขององค์กรของคุณที่ทำงานจาก ระยะไกล (Telecommuters) สามารถเชื่อมต่อจากภายนอกเพื่อเข้ามาใช้งานข้อมูลเฉพาะอย่างบน เครือข่ายภายในได้ โดยผู้ใช้จากภายนอกจะต้องผ่านการตรวจสอบก่อน เช่น การให้ป้อน ชื่อผู้ใช้และรหัสผ่าน ดังในรูปที่ 2 หรืออาจใช้วิธีตรวจสอบที่รัดกุมยิ่งขึ้น เช่น การใช้บัตรแถบ แม่เหล็กหรือสมาร์ทการ์ดและรหัสผ่าน การตรวจสอบลายนิ้วมือ ลายมือ หรือ ลายม่านตา เป็นต้น โดยไฟร์วอลล์จะส่งต่อการตรวจสอบไปยังเซิร์ฟเวอร์ตรวจสอบผู้ใช้ (Authentication Server) หากผ่านการตรวจสอบจึงจะเปิดทางให้ผู้ใช้คนนั้นเข้าถึงข้อมูลได้

3. การเข้ารหัสข้อมูล

เราสามารถใช้อินเทอร์เน็ตในการเชื่อมต่อสำนักงานที่อยู่ห่างไกล หรือในต่าง ประเทศแทนการต่อเป็นเครือข่ายส่วนตัวขององค์กร (Private Network) ด้วย วงจรเช่า (Leased Line) ได้ ช่วยให้องค์กรสามารถประหยัดค่าใช้จ่ายลงได้ และมีความคล่อง ตัวกว่ามาก แต่ผู้ไม่หวังดีอาจดักฟังหรือลักลอบอ่านการสื่อสารภายในองค์กรที่ ที่เป็นความลับได้ไฟร์วอลล์หลาย ๆ ตัวสามารถทำการเข้ารหัสการสื่อสารภายในองค์กร ข้ามอินเทอร์เน็ตได้ เปรียบเสมือนการสร้างอุโมงค์ (Tunnel) เพื่อให้สามารถทำการสื่อสาร กับสำนักงานแห่งอื่น ๆ ขององค์กรได้โดยไม่ต้องกลัวว่าความลับภายในจะรั่วไหล ในขณะที่ยังคงสามารถป้องกันการบุกรุกจากภายนอก ได้เช่นเดิม ทำให้องค์กรสามารถมีเครือข่ายส่วนตัวเสมือน ขององค์กร (Virtual Private Network หรือ VPN) ได้ นอกจากนี้การเข้ารหัส ข้อมูลยังใช้ได้กับการเชื่อมต่อของเจ้าหน้าที่ขององค์กรที่ทำงานจสกระยะไกล ได้อีกด้วย แต่หากเป็นผู้ดักฟังไม่สามารถผ่านการตรวจสอบ ผู้ใช้ ก็จะไม่สามารถอ่านข้อมูลที่ถูกเข้ารหัสไว้

4. การแปลงเลขที่อยู่ไอพี ( Network Address Translation หรือ NAT )

บางองค์กรอาจมีการใช้งานโปรโตคอลทีซีพี/ไอพีอยู่แล้วก่อนที่จะเชื่อมต่อเข้ากับอินเทอร์เน็ต โดยเลข ที่อยู่ไอพีที่ใช้ในกรณีนี้องค์กรมักจะกำหนดขึ้นเอง โดยไม่ได้ใช้เลขที่อยู่ไอพีที่ใช้ในกรณีนี้องค์กรมักจะ กำหนดขึ้นเองโดยไม่ใช้เลขที่อยู่ไอพีจริงที่ลงทะเบียน หากต้องการเชื่อมต่อกับ อินเทอร์เน็ต เลขที่อยู่ไอดีเดิมเหล่านี้จะที่อยู่ไอดีเดิมเหล่านี้จะไม่สามารถใช้งานได้ แต่ด้วยความสามารถของไฟร์วอลล์บางตัวที่แลปงเลขที่อยู่ไอพีภายในทั้งหมดเป็น เลขที่อยู่ไอพีจริงค่าหนึ่งที่เตรียมเอาไว้ก่อนเชื่อมเข้าสู่อินเทอร์เน็ตได้ดังในรูป ช่วย ให้องค์กรไม่ต้องไล่เปลี่ยนเลขที่อยู่ไอพีของคอมพิวเตอร์และอุปกรณ์เครือข่ายภายในที่มีอยู่เดิมทุก ตัว ทำให้ไม่ต้องใช้เลขที่อยู่ไอพีจริงในการเพิ่มเครื่องคอมพิวเตอร์ลงไปในเครือข่ายภายในต่อไปในอนาคตซึ่งเป็นประโยชน์อย่างสำ หรับองค์กรที่มีเลขที่อยู่ไอพีจริงอยู่ในจำนวนจำกัด นอกจากนี้ยังเป็นการซ่อนเลขที่อยู่ไอพีภายในไม่ให้มองเห็นได้จากภายนอกอีกด้วย

5. การตรวจสอบข้อมูลจากอินเตอร์เน็ต ( Content Security )

สิ่งที่ท้ายทายต่อการรักษาความปลอดภัยบนอินเทอร์เน็ตเกิดขึ้นใหม่ทุก ๆ วันเช่น ไวรัส คอมพิวเตอร์พันธุ์ใหม่ รหัสคำสั่งที่สามารถทำงานได้ เช่น แมโคร และ จาวา หรือ แอคดีฟ เอ็กซ์ของเว็บไซท์ที่ไม่หวังดี เป็นต้น ไฟร์วอลล์บางตัวสามารถตรวจสอบข้อมูลที่ผ่าน เข้าออกของโปรโตคอล HTTP, SMTP และ FTP ก่อนส่งให้กับผู้ใช้ภายในจะช่วยป้อง ป้องกันผู้ใช้จากสิ่งเหล่านี้ได้ และยังสามารถทำงานร่วมกับซอฟต์แวร์เซิร์ฟเวอร์ตรวจสอบ ข้อมูลและไวรัสตัวอื่น ๆ ที่มีโปรโตคอล Content Vectoring Protocol (CVP) เช่น การ ตรวจสอบ URL และการตรวจสอบไวรสได้อีกด้วย ยกตัวอย่างเช่น ไฟร์วอลล์สามารถสิ่งที่แนบ มากับอีเมล์ไปให้เซิร์เวอร์ป้องกันไวรัสตรวจสอบก่อน หากพบไวรัสไปเก็บไว้ บนเซอร์เวอร์เมล รอผู้ใช้เข้ามาอ่านต่อไป ดังในรูป

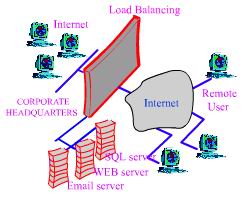

6. การจัดสมดุลย์การใช้งานเซิร์ฟเวอร์ ( Server Load Balancing )

ในกรณีที่มีความต้องการใช้งานเซิร์ฟเวอร์บางตัวมากจนทำให้เซอร์ฟเวอร์เพียง เครื่องเดียวไม่สามารถรับไหวและจำเป็นต้องเพิ่มจำนวนเซิร์ฟเวอร์ให้มากขึ้น ไฟร์วอลล์บางตัวตัวมีความสามารถที่จะจัดสมดุลย์การใช้งานกลุ่มเซิร์ฟเวอร์ที่ ทำหน้าที่เหมือนกันเหล่านี้ เพื่อให้ระยะเวลาตอบสนองต่อผู้ใช้ดีขึ้นได้ ดังในรูปไฟร์วอลล์จะทำหน้าที่จัดส่งคำขอใช้งานเซิร์ฟเวอร์จากผู้ใช้ไปยังเซิร์ฟเวอร์ตัวที่ ว่างที่สุด ซึ่งผู้ใช้จะมองเห็นเหือนกับมีเซิร์ฟเวอร์ที่ประสิทธิภาพสูงเพียงอย่างเดียว

นโยบายการรักษาความปลอดภัยเครือข่ายขององค์กร

การรักษาความปลอดภัยของระบบเครือข่ายคอมพิวเตอร์ขององค์กรของคุณจะมีประสิทธิภาพเพียงใด มิได้ขึ้นอยู่ ความสามารถของไฟร์วอลล์เพียงอย่างเดียว หากแต่ยังขึ้นอยู่กับการกำหนดนโยบายการรักษาความปลอดภัยขององค์ กรที่รัดกุมและให้ประสิทธิภาพของการใช้งานเครือข่ายและความปลอดภัยสูงสุดไปพร้อม ๆ กัน ผู้ดูแลเครือข่ายจะ สามารถสร้างกฎเกณฑ์ความปลอดภัยสำหรับการตั้งค่าให้กับไฟร์วอลล์ขึ้นมาได้จากนโยบายดังกล่าวนี้นั่นเอง และถึง แม้อาจจะยังไม่มีการต่อเครือข่ายของคุณเข้ากับเครือข่ายอื่น การกำหนดนโยบายเช่นนี้ก็ยังเป็นสิ่งจำเป็นต่อการ จัดการเครือข่าย และการปกป้องข้อมูลที่เป็นความลับอยู่ดี

นโยบายความปลอดภัย จะประกอบไปด้วยสิ่งต่อไปนี้

1. การกำหนดสิทธิในการเข้าถึงข้อมูล หรือการใช้งานบริการต่าง ๆ ของเจ้าหน้าที่แต่ละคนหรือแต่ละกลุ่มในองค์กร

2. การกำหนดวิธีการเข้าใช้งานเครือข่ายทรัพยากร และบริการบน เครือข่าย

3. การกำหนดวิธีการตรวจสอบผู้ใช้ภายในเครือข่าย และผู้ใช้จาก ระยะไกล ซึ่งจะรวมไปถึงวิธีการรับรหัสผ่าน วิธีการตั้งรหัสผ่าน ที่ยากต่อการเดา และการกำหนดให้มีการเปลี่ยนรหัสผ่าน การ แจ้งสิ่งผิดปกติที่เกิดขึ้นบนระบบ และการใช้งานอินเทอร์เน็ตจาก คอมพิวเตอร์บนเครือข่ายผ่านไฟร์วอลล์เท่านั้น ไม่ทำการเชื่อม ต่อจากภายใต้ไฟร์วอลล์ออกไปเอง ซึ่งจะเป็นเหมือนกับการเปิด ประตูหลังให้ผู้ไม่หวังดีผ่านเข้ามาได้ เป็นต้น

4. การกำหนดสิ่งที่ต้องติดตั้งเพิ่มให้กับระบบเครือข่าย ซึ่งจะทำให้ สามารถกำหนดงบประมาณที่จะใช้ในการรักษาความปลอดภัย ได ้

5. กำหนดกิจกรรมที่ต้องทำ เช่น การตรวจสอบหาจุดอ่อนของ ระบบเครือข่าย การจัดเก็บ และการตรวจสอบรายงาน และการ ตอบสนองต่อการเตือนภัยจากไฟร์วอลล์ เป็นต้น อย่างไรก็ดี ผู้ดูแลเครือเครือข่ายจะต้องระลึกว่า แม้จะมีนโยบายที่ดี และ ไฟร์วอลล์ที่มีประสิทธิภาพแล้วก็ยังอาจมีจุดอ่อนบนระบบเครือข่ายได้หากมความผิด พลาดในการสร้างกฎเกณฑ์ให้กับไฟร์วอลล์ การตั้งค่าให้กับไฟร์วอลล์ จึงต้องกระทำด้วยความรอบคอบด้วย

บทสรุป

ไฟร์วอลล์ช่วยอำนวยความสะดวกให้การควบคุมการรักษาความ ปลอดภัยของระบบเครือข่าย และการเตือนภัยสามารถทำได้จากจุดเดียว ระบบ เครือข่ายจะมีความปลอดภัยเพียงใด นอกจากจะขึ้นกับไฟร์วอลล์ที่มีประสิทธ ภาพสูง นโยบายการรักษาความ ปลอดภัยที่รัดกุม และการกำหนดกฎเกณฑ์ให้กับไฟร์วอลล์อย่างถูกต้องแล้ว ผู้ดูแลเครือข่ายยังต้องปฏิบัติตาม นโยบายอย่างเคร่งครัดโดยจะต้องตรวจสอบรายงานของระบบไฟร์วอลล์อย่างสม่ำเสมอ และตอบสนองต่อการ เตือนภัยทุกครั้ง เพื่อที่จะทราบว่าไฟร์วอลล์ถูกโจมตีสำเร็จหรือไม่ หรือยังมีช่องโหว่ของเครือข่ายอยู่อีกหรือไม เพื่อให้สามารถป้องกันและแก้ไขได้ทันท่วงทีด้วย นอกจากนี้การตรวจสอบรายงานของระบบไฟร์วอลล์ยังช่วยให้ ผู้ดูแลเครือข่ายสามารถวิเคราะห์การใช้งานเครือข่าย และปรับปรุงเครือข่ายให้มีประสิทธิภาพสูงสุดได้อีกด้วย อย่างไรก็ดี เราต้องไม่ลืมว่าไฟร์วอลล์สามารถป้องกันได้เพียงผู้ไม่หวังดีจากภายนอกเท่านั้น แต่ไม่สามารถป้อง กันผู้มีสิทธิในการเข้าถึงข้อมูลที่อยู่บนเครือข่ายภายในได้ ผู้ทรยศอาจทำสำเนาข้อมูลที่เป็นความลับขององค์กร ออกไปให้กับคู่แข่ง หรือเจ้าหน้าที่ที่รู้เท่าไม่ถึงการอาจบอกรหัสผ่านของตนกับบุคคลภายนอกองค์กรได้ จึงจำ เป็นต้องมีการอบรมปลูกฝังความเข้าใจ ความจำเป็น และจิตสำนึกการมีส่วนร่วมของเจ้าหน้าที่ในการรักษาความปลอดภัยเครือข่ายขององค์กรควบคู่กันไปด้วย