![]() Esta versão

existiu apenas para fins didáticos do próprio autor.

Esta versão

existiu apenas para fins didáticos do próprio autor.

![]() Não estava sob a

GFDL.

Não estava sob a

GFDL.

Curso de Linux Básico

Curso de Linux Básico

Versão 3.0

Copyright (c) 2003 Artur de Paula Coutinho

É

dada permissão para copiar, distribuir e/ou modificar este

documento sob os termos da Licença de Documentação

Livre GNU, Versão 1.1 ou qualquer versão posterior

publicada pela Free Software Foundation; sem Seções

Invariantes, sem Textos de Capa da Frente e sem Textos da

Quarta-Capa. Uma cópia da licença está inclusa

na seção intitulada ¨Licença de Documentação

Livre GNU¨.

ÍNDICE

0 - HISTÓRICO 5

1 - INTRODUÇÃO 6

1.1 - O QUE É LINUX? 6

1.2 - CARACTERÍSTICAS 6

1.3 - DISTRIBUIÇÕES 8

1.4 - INFORMAÇÕES 8

2 - INSTALAÇÃO 11

2.1 - PRECAUÇÕES ANTES DA INSTALAÇÃO 11

2.2 - FORMAS DE INSTALAÇÃO 12

2.3 - MEIOS DE INSTALAÇÃO 13

2.4 - INSTALANDO 13

3 - PRIMEIRA UTILIZAÇÃO 15

3.1 - CONCEITOS BÁSICOS 15

4 - COMANDOS BÁSICOS I 18

4.1 - ls 18

4.2 - | (pipe) 18

4.3 - more 19

4.4 - less 19

4.5 - cd 19

4.6 - COMANDOS DE DATA E HORA 19

4.7 - man 20

4.8 - info 20

4.9 - apropos 21

5 - EDITANDO TEXTOS 22

5.1 – pico 22

5.2 – Emacs 24

5.3 – VI 25

6 - COMANDOS BÁSICOS II 27

6.1 - mkdir 27

6.2 - rm 27

6.3 - cp 28

6.4 - mv 28

6.5 - find 28

6.6 - whereis 29

6.7 - which 29

7 - TIPOS DE ARQUIVOS 30

7.1 - Links 30

7.2 - Metacaracteres 31

8 - COMANDOS BÁSICOS III 32

8.1 - ln 32

8.2 – file 32

9 - USUÁRIOS E GRUPOS 34

9.1 - Porque Criar Usuários? 34

9.2 - O Conceito de Grupo 34

10 - PERMISSÕES DE ACESSO 35

11 - COMANDOS BÁSICOS IV 36

11.1 - su 36

11.2 - useradd 36

11.3 - passwd 38

11.4 - userdel 38

11.5 - groupadd 39

11.6 - groupdel 39

11.7 - chown 39

11.8 - chgrp 40

11.9 - chmod 40

11.10 - umask 42

12 - SISTEMA DE ARQUIVOS 44

12.1 - CONCEITOS BÁSICOS 44

12.2 - DIRETÓRIO RAIZ ( / ) 46

12.3 - DIRETÓRIO /bin 47

12.4 - DIRETÓRIO /boot 47

12.5 - DIRETÓRIO /dev 47

12.6 - DIRETÓRIO /etc 47

12.7 - DIRETÓRIO /home 47

12.8 - DIRETÓRIO /lib 48

12.9 - DIRETÓRIO /lib<nome> 48

12.10 - DIRETÓRIO /mnt 48

12.11 - DIRETÓRIO /opt 48

12.12 - DIRETÓRIO /root 48

12.13 - DIRETÓRIO /sbin 48

12.14 - DIRETÓRIO /tmp 49

12.15 - DIRETÓRIO /usr 49

12.16 - DIRETÓRIO /var 51

12.17 - DIRETÓRIO /proc 54

13 - ACESSANDO HD, CDROM E DISQUETE 55

13.1 - Nomes dos Dispositivos 55

13.2 - Montagem de Dispositivo 55

13.3 - Ponto de Montagem 56

14 - COMANDOS BÁSICOS V 57

14.1 - mount 57

14.2 - umount 59

14.3 - fdformat 60

14.4 - mkfs 60

15 - FORMAS DE ACESSO A DISQUETES 62

15.1 - Usando Dois Pontos de Montagem 62

15.2 - Usando Apenas um Ponto de Montagem 62

16 - ACESSANDO WIN9x / WIN2000 / WIN XP 63

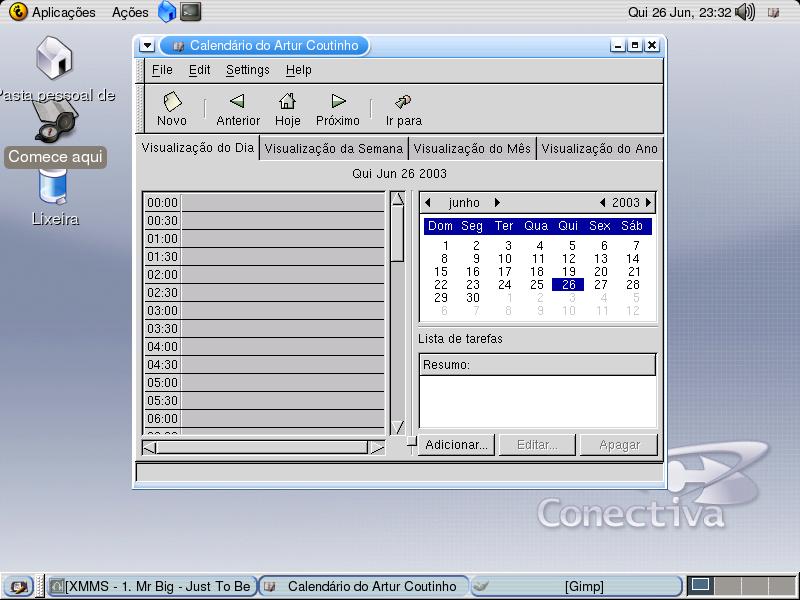

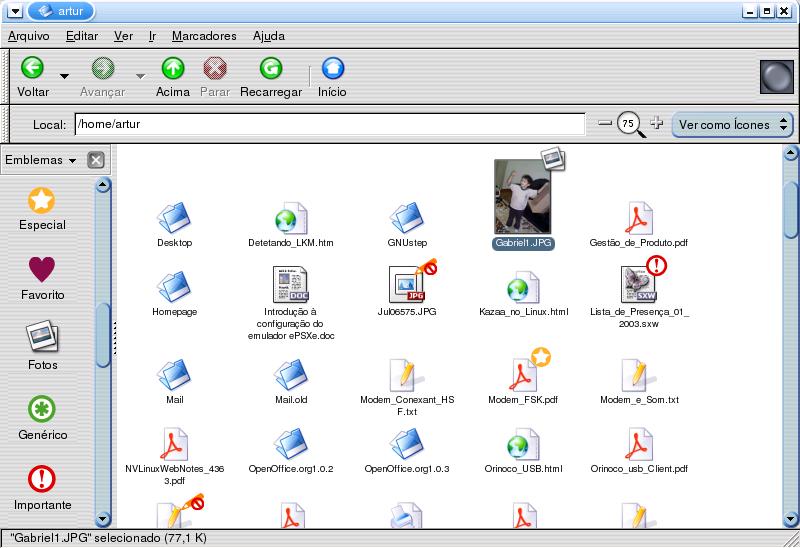

17 - MODO GRÁFICO (X) I 64

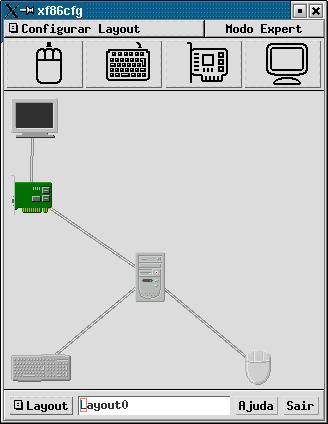

17.1 - Configurando o Servidor X 64

17.2 – Iniciando e Encerrando o Modo Gráfico 67

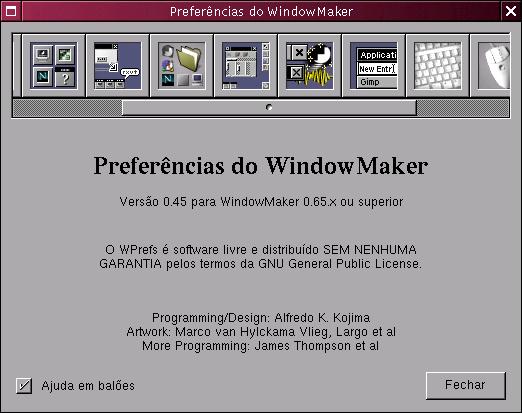

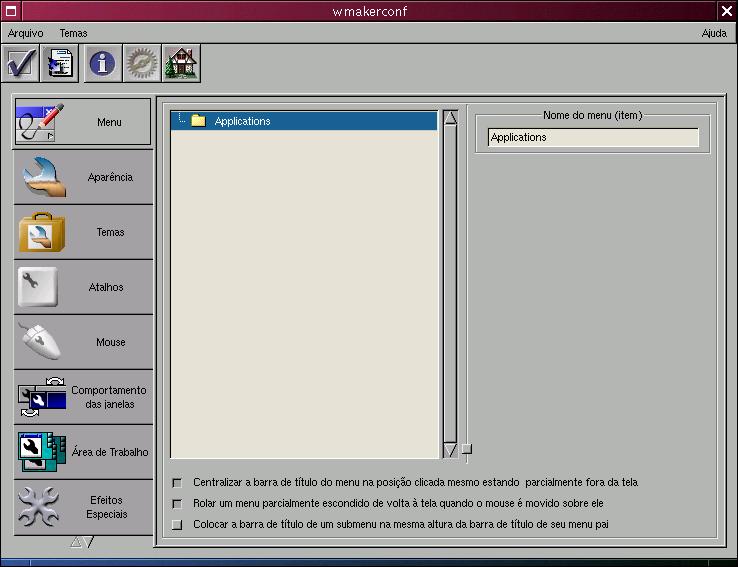

17.3 - Utilizando o Modo Gráfico (WindowMaker) 68

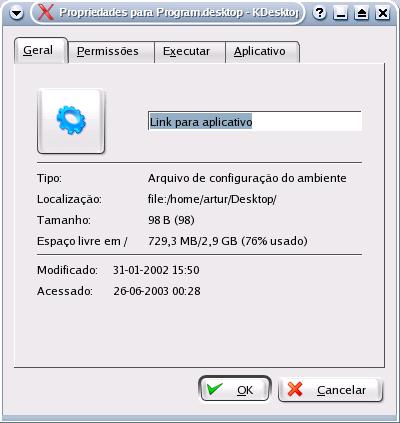

17.4 - Utilizando o Modo Gráfico (KDE) 73

17.5 - Utilizando o Modo Gráfico (Gnome) 76

18 - INSTALAÇÃO DE PROGRAMAS 79

19 – ARQUIVAMENTO (BACKUP) 80

20 - COMANDOS BÁSICOS VI 81

20.1 - rpm 81

20.2 - tar 83

21 - COMANDOS BÁSICOS VII 87

21.1 - ps 87

21.2 - kill 88

21.3 - killall 89

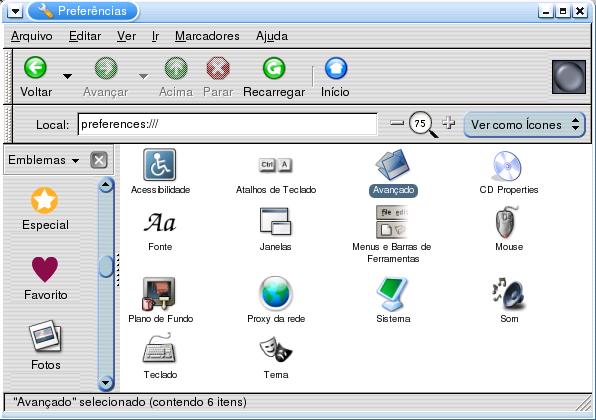

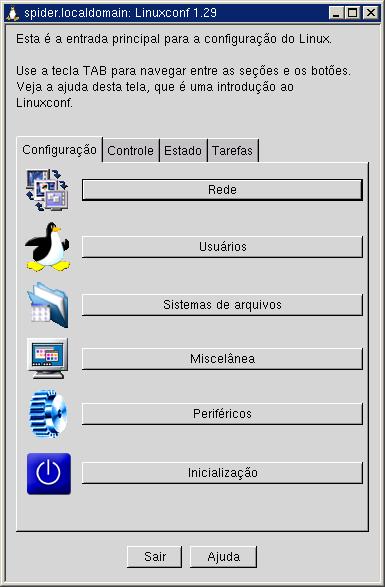

22 - MODO GRÁFICO (X) II 90

22.1 - O Configurador Linuxconf 90

22.2 - Acesso à Internet / E-Mail 92

23 - COMANDOS BÁSICOS VIII 102

23.1 - > 102

23.2 - >> 102

23.3 - & 102

23.4 - cat 102

23.5 - lpr 103

23.6 - lpq 103

23.7 - lprm 103

23.8 - lpc 103

23.9 - pwd 104

23.10 - who 104

23.11 - df 104

23.12 - du 104

24 – OPENOFFICE.ORG 1.0 105

24.1 - O Que É o OpenOffice.org? 105

24.2 - Instalando o OpenOffice.org 1.0 105

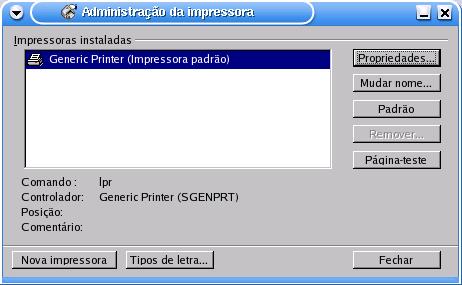

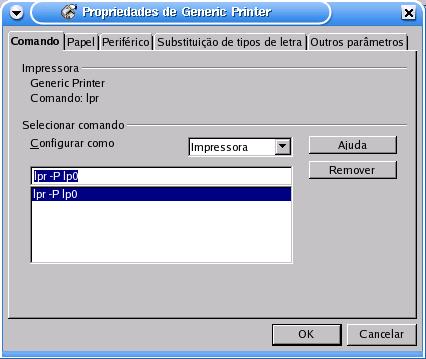

24.3 - Configurando a Impressora Para o OpenOffice 1.0 106

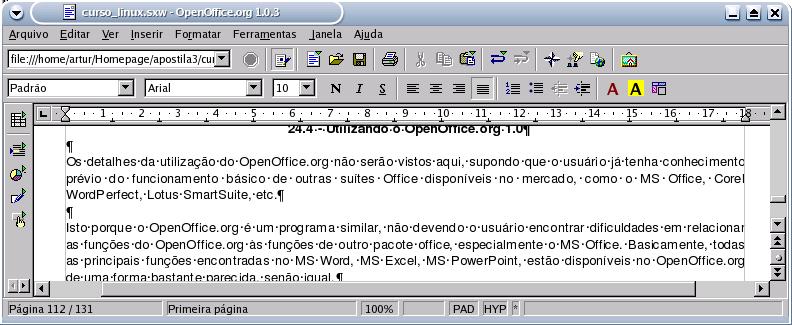

24.4 - Utilizando o OpenOffice.org 1.0 107

25 - TÓPICOS SOBRE SEGURANÇA 108

25.1 - Política de Senhas 108

25.2 - Permissões de Acesso 108

25.3 - Protegendo as Senhas 108

25.4 - Configuração dos Serviços TCP 109

25.5 - Acesso aos Serviços do Linux 109

25.6 - Dicas de Segurança 110

25.7 - Programas Para Segurança 112

25.8 - Considerações Finais Sobre Segurança 114

26 - LICENÇA DE DOCUMENTAÇÃO LIVRE GNU 115

26.1 – Tradução da GFDL Versão 1.1 115

26.1 – GFDL Versão 1.2 (Original em Inglês) 120

27 - BIBLIOGRAFIA 126

0 - HISTÓRICO

Versão 1.0:

![]() Esta versão

existiu apenas para fins didáticos do próprio autor.

Esta versão

existiu apenas para fins didáticos do próprio autor.

![]() Não estava sob a

GFDL.

Não estava sob a

GFDL.

Versão 2.0:

![]() Passou a estar sob GFDL

e disponível on-line.

Passou a estar sob GFDL

e disponível on-line.

![]() Alterado capítulo

sobre Instalação para ficar mais geral.

Alterado capítulo

sobre Instalação para ficar mais geral.

![]() Incluída menção

ao Grub como opção ao Lilo.

Incluída menção

ao Grub como opção ao Lilo.

![]() Incluída menção

aos novos nomes de dispositivos do kernel 2.4.

Incluída menção

aos novos nomes de dispositivos do kernel 2.4.

![]() Incluída montagem

de dispositivos com parâmetro “auto” para tipo de

sistema de arquivos.

Incluída montagem

de dispositivos com parâmetro “auto” para tipo de

sistema de arquivos.

![]() Incluída menção

ao xf86cfg como opção de configuração do

XFree86 versão 4.

Incluída menção

ao xf86cfg como opção de configuração do

XFree86 versão 4.

![]() Incluída

instrução para cópia de texto.

Incluída

instrução para cópia de texto.

![]() Substituído o xfm

pelo xwc.

Substituído o xfm

pelo xwc.

![]() Incluída menção

ao KDE2.

Incluída menção

ao KDE2.

![]() Incluída

configuração de impressora pelo Linuxconf em lugar do

Control-Panel.

Incluída

configuração de impressora pelo Linuxconf em lugar do

Control-Panel.

![]() Diversas pequenas

correções de ortografia e sintaxe.

Diversas pequenas

correções de ortografia e sintaxe.

Versão 3.0:

![]() Atualização

da lista de links para sites relacionados com Linux.

Atualização

da lista de links para sites relacionados com Linux.

![]() Acrescentada menção

às distribuições que rodam a partir de CDs.

Acrescentada menção

às distribuições que rodam a partir de CDs.

![]() Acrescentada informação

sobre o uso do disquete de recuperação.

Acrescentada informação

sobre o uso do disquete de recuperação.

![]() Acrescentadas

informações sobre o gerenciador de boot Grub.

Acrescentadas

informações sobre o gerenciador de boot Grub.

![]() Acrescentados os

comandos info, apropos, whereis, which, file, groupadd, groupdel,

umask e killall.

Acrescentados os

comandos info, apropos, whereis, which, file, groupadd, groupdel,

umask e killall.

![]() Acrescentados os

comandos básicos dos editores Emacs e VI.

Acrescentados os

comandos básicos dos editores Emacs e VI.

![]() Acrescentada informação

sobre os sistemas de arquivos ext3 e reiserfs.

Acrescentada informação

sobre os sistemas de arquivos ext3 e reiserfs.

![]() Alterada a descrição

da árvore de diretórios para compatibilidade com o FHS

versão 2.2.

Alterada a descrição

da árvore de diretórios para compatibilidade com o FHS

versão 2.2.

![]() Acrescentada menção

ao devfs.

Acrescentada menção

ao devfs.

![]() Acrescentada menção

aos programas para montagem automática de dispositivos.

Acrescentada menção

aos programas para montagem automática de dispositivos.

![]() Acrescentados exemplos

para fdformat.

Acrescentados exemplos

para fdformat.

![]() Acrescentada menção

ao comando badblocks e seu uso pelo mkfs.

Acrescentada menção

ao comando badblocks e seu uso pelo mkfs.

![]() Acrescentada menção

à montagem de partições do tipo ntfs.

Acrescentada menção

à montagem de partições do tipo ntfs.

![]() Atualizadas as seções

17.1 e 17.2, sobre configuração, início e

encerramento do modo gráfico.

Atualizadas as seções

17.1 e 17.2, sobre configuração, início e

encerramento do modo gráfico.

![]() Acrescentada seção

sobre o Gnome.

Acrescentada seção

sobre o Gnome.

![]() Acrescentada informação

sobre processo zumbi.

Acrescentada informação

sobre processo zumbi.

![]() Retirada informação

sobre configuração de impressora pelo Linuxconf.

Retirada informação

sobre configuração de impressora pelo Linuxconf.

![]() Atualização

das seções 22.1 e 22.2, sobre o configurador Linuxconf

e acesso à Internet e E-mail.

Atualização

das seções 22.1 e 22.2, sobre o configurador Linuxconf

e acesso à Internet e E-mail.

![]() Atualização

do capítulo 24, substituindo o StarOffice pelo

OpenOffice.org.

Atualização

do capítulo 24, substituindo o StarOffice pelo

OpenOffice.org.

![]() Acrescentados links para

os programas sobre segurança citados na seção

25.7.

Acrescentados links para

os programas sobre segurança citados na seção

25.7.

![]() Acrescentada cópia

da GFDL, versão 1.2 original em inglês.

Acrescentada cópia

da GFDL, versão 1.2 original em inglês.

![]() Atualizadas as figuras

ilustrativas de telas de programas.

Atualizadas as figuras

ilustrativas de telas de programas.

![]() Diversas pequenas

correções de ortografia e sintaxe.

Diversas pequenas

correções de ortografia e sintaxe.

1 - INTRODUÇÃO

Este primeiro capítulo se propõe a responder perguntas básicas sobre o Linux, como sua origem, suas principais características e sua forma de distribuição aos usuários. Além disso, serão introduzidos alguns dos conceitos básicos do mundo Linux e listadas algumas das fontes de informação disponíveis sobre este sistema operacional.

1.1 - O QUE É LINUX?

O Linux é um sistema operacional originalmente desenvolvido em 1991 por Linus Torvalds, um finlandês do Departamento de Ciência da Computação da Universidade de Helsinki. A partir do seu lançamento, milhares de programadores espalhados por todo o mundo contribuíram e continuam contribuindo para o seu desenvolvimento, utilizando a Internet como a grande ferramenta que proporciona o intercâmbio de idéias e o gerenciamento de grupos de trabalho.

O Linux foi criado tendo por base o padrão POSIX, que é o mesmo que deu origem aos diversos "sabores" de UNIX. Sendo assim, podemos dizer que o Linux é um UNIX, mas não que ele é UNIX.

O Linux foi inicialmente desenvolvido para PCs baseados em CPUs x86 (como 386/486/Pentium, etc), porém atualmente existem versões para computadores Alpha da DEC, Sparcs da SUN, CPUs M68000 (semelhantes a Atari e Amiga), MIPS, PowerPCs (tais como iMac...), S/390 (IBM), I64 (Intel Itanium) e PDAs.

O sistema operacional em si é chamado kernel (núcleo) do Linux, e é o responsável por gerenciar todas as tarefas do sistema. Todos os demais serviços e programas fazem chamadas ao kernel durante sua execução.

Boa parte dos programas integrados ao kernel Linux para a formação de um sistema são provenientes do projeto GNU, de forma que este sistema seria melhor definido se o chamássemos GNU/Linux, como prega Richard Stallman, fundador da FSF (Free Software Foundation) e do projeto GNU. Neste material, estaremos empregando o termo “Linux” por ser mais conhecido, porém estaremos nos referindo ao sistema formado pelo kernel Linux e pelos demais programas e aplicativos, sejam eles provenientes do projeto GNU, de outros Unix, ou de qualquer outra fonte.

Inicialmente o Linux suportava apenas uma interface por linha de comando, com recursos até hoje considerados poderosíssimos. Atualmente, existem servidores gráficos para Linux, como o "Servidor X", que é de livre distribuição, além de outros, comerciais. Para rodar no servidor X, existe uma infinidade de gerenciadores de janelas (window managers), com as mais diversas opções de interfaces gráficas, que imitam as interfaces do Win95, iMac, OS2, NeXT, etc, além daquelas criadas originalmente para o Linux.

Os principais usos do Linux anteriormente eram como servidor de páginas da Web, servidor FTP, servidor de e-mail, servidor de nomes (DNS) ou roteador (gateway) entre LANs e a Internet. Além destes usos, hoje, mais e mais sistemas Linux estão sendo utilizados como servidores de bancos de dados, sendo que a maioria dos mais populares pacotes de bancos de dados estão disponíveis nas versões nativas do Linux, incluindo produtos de empresas como Oracle, Informix, Sybase e IBM. Finalmente, o Linux vem sendo usado cada vez mais para estações de trabalho pessoais ou sistema desktop, utilizados para desenvolvimento de software, computação gráfica, acesso à internet, etc.

Atualmente tem sido desenvolvidos os mais variados aplicativos para a plataforma Linux, desde editores de texto simples até simuladores de circuitos eletrônicos, passando por jogos e aplicativos para internet, tornando cada vez mais popular e amigável este sistema operacional.

1.2 - CARACTERÍSTICAS

A seguir descreveremos algumas das características mais importantes do Linux, que o tornam um sistema estável, versátil e confiável.

- Multiusuário:

Isto significa que o Linux instalado em uma máquina pode ser utilizado por mais de um usuário, seja na mesma máquina ou através de terminais remotos ligados a esta máquina. Tudo isso com privacidade, já que o acesso a cada arquivo ou diretório pode ser configurado (individualmente ou em grupos, como veremos mais a frente).

Cada usuário tem acesso ao sistema através do login (entrada no sistema), mediante o uso de senha. Por questões de segurança no Linux não é permitido (por vias normais) que alguém tenha acesso à máquina sem possuir autorização, ou seja, é necessário estar cadastrado no sistema para poder acessá-lo, ao contrário de outros sistemas.

- Multitarefa:

O Linux trabalha com multitarefa real, ou seja, ele pode gerenciar diversas tarefas sendo executadas "ao mesmo tempo" pela máquina. Para gerenciar estas tarefas, o Linux trabalha com o conceito de processos, nome dado a cada programa (ou parte dele) que está "rodando" na máquina. Cada vez que executamos um programa, serão criados um ou mais novos processos no kernel, separados dos demais, os quais serão gerenciados pelo Linux.

Uma descrição simplista do que ocorre na inicialização do Linux: Quando inicializamos a máquina e o kernel do Linux está carregado, o próprio kernel já cria o primeiro processo, que é chamado init, que, entre outras coisas inicia o programa de controle do terminal e mostra a tela de login. Ao logarmos na máquina, o programa de login cria um processo para o usuário, que é a interface de linha de comando. A partir daí, o usuário pode criar novos processos, isto é, "rodar" programas.

É importante notar que um processo só pode ser criado a partir de outro (com exceção do primeiro). Ao processo de origem dá-se o nome de "processo-pai" e ao processo originado, chamamos "processo-filho".

Outro conceito importante é a "morte" de um processo. Um processo pode ser "morto" por outro processo, e existe um mecanismo que mantém o processo pai informado sobre seus processos-filhos que existam ou deixem de existir.

O principal aspecto que deve ser considerado, portanto, é que cada processo roda em um ambiente independente, de modo que, se por algum motivo qualquer, seja necessário "matar" um processo, isto não irá afetar os demais processos (exceto os processos-filhos). Desta forma, os serviços disponibilizados pela máquina em questão continuariam sendo utilizados normalmente, sem maiores problemas.

- Código Aberto (GPL):

O Linux (kernel) não é um software de domínio público, mas é distribuído sob a GNU General Public License, que preserva a disponibilidade do seu código fonte. Ou seja, o código fonte do Linux deve estar sempre disponível para qualquer um. Alguém pode cobrar pela cópia do Linux, se desejar, desde que, com isso, não limite a distribuição do mesmo.

Por ser um software aberto, alertas para qualquer possível problema de segurança ou falha nos programas são distribuídos imediatamente pela Internet em busca de soluções, não sendo necessário esperar meses para que um fabricante ou desenvolvedor crie uma solução.

O Linux segue o modelo de desenvolvimento aberto e, por isso, cada nova versão disponibilizada ao público é considerada como um "produto de qualidade", pois qualquer um pode examinar e melhorar o código fonte. Para informar às pessoas se elas estão obtendo uma versão estável ou não, o seguinte esquema foi criado:

Versões r.x.y do kernel, onde x é um número par, são versões estáveis, e, enquanto o y é incrementado, apenas reparos de bugs são efetuados.

Versões r.x.y do kernel, onde x é um número ímpar, são versões beta destinadas apenas a desenvolvedores, podem ser instáveis e falhar, e estarão recebendo novas características o tempo todo.

De tempos em tempos, com o atual desenvolvimento do kernel sendo considerado "estável", x é mudado para um número par, e o desenvolvimento continua com uma nova versão (x ímpar).

- Custo:

O custo do Linux varia de acordo com o que você espera obter. É possível obter o Linux pela Internet, pagando apenas o acesso (para fazer o download). Se você tiver acesso pela internet gratuita, o custo será zero!!! (se você considerar que tempo não é dinheiro...).

Se você optar por adquirir uma distribuição completa do Linux, receberá os CDs (ou DVD) com os programas, manuais impressos e normalmente terá direito a um determinado tempo de suporte técnico gratuito.

Um ponto importante é que nestas distribuições completas incluem não só o sistema operacional, mas também uma infinidade de programas e aplicativos, inclusive pacotes "office", ferramentas gráficas, compiladores, servidores de aplicações, servidores de Internet, servidores de banco de dados, navegadores Web, leitores de e-mail etc, tornando seu custo irrisório se comparado à quantidade de programas adquiridos.

Existem algumas "versões econômicas" de distribuições, bem mais baratas que as completas, nas quais você recebe apenas alguns CDs, não recebe os manuais impressos (ou nem todos eles) e normalmente não tem direito a suporte técnico.

Vale ressaltar que geralmente os CDs das distribuições Linux trazem os manuais em formato texto, html ou postscript, portanto, nesta situação pode ser uma boa idéia adquirir uma "versão econômica", principalmente se for para uso doméstico.

1.3 - DISTRIBUIÇÕES

Distribuição é o nome dado a um conjunto de programas constituído por um kernel do Linux e uma variedade de outros softwares para esta plataforma, chamados "pacotes", normalmente distribuídos de uma forma personalizada pela empresa ou grupo distribuidor. Existem diversas distribuições, dentre elas podemos citar:

|

DISTRIBUIÇÃO |

PAÍS DE ORIGEM |

VERSÃO ATUAL |

|---|---|---|

|

Slackware |

Alemanha |

9.0 |

|

Red Hat |

USA |

9.0 |

|

Debian |

USA |

3.0r1 |

|

S.U.S.E |

Alemanha |

8.2 |

|

Mandrake |

França |

9.1 |

|

Conectiva Linux |

Brasil |

9.0 |

Cada distribuição tem suas particularidades, umas são mais amigáveis, outras menos, outras são mais fáceis de instalar ou atualizar, outras mais complicadas. Estas distribuições geralmente desenvolvem programas instaladores e configuradores personalizados, de forma a tornar mais fáceis e amigáveis as tarefas no Linux, porém o núcleo do sistema (kernel) é o mesmo para todas elas. Mais adiante veremos as principais diferenças entre algumas das distribuições mais conhecidas.

1.4 - INFORMAÇÕES

- Manuais:

Em geral todas as distribuições de Linux vêm com um ou mais manuais impressos, que trazem as informações necessárias para a instalação, configuração e operação do sistema.

Estes manuais costumam também estar presentes nos CDs, em formato texto, html, pdf ou ps (postscript), sendo quase sempre uma literatura obrigatória para o usuário do Linux.

Ao adquirir uma distribuição de Linux, é aconselhável verificar se os manuais estão em uma língua que você domina, para evitar problemas futuros.

- HOWTO:

A cultura do Linux se utiliza bastante dos HOWTO, que são documentos que descrevem na prática "COMO FAZER" as principais atividades que um usuário, um administrador de sistemas ou redes possam vir a realizar.

Apesar da maioria dos HOWTOs originais estar em inglês, já existe atualmente um número razoável destes documentos em português.

Além dos HOWTOs, existem também os mini-HOWTOs, sendo que estes últimos são mais resumidos e mais superficiais, geralmente utilizam exemplos ou casos individuais, gerando assim verdadeiras "receitas de bolo" para quem delas precisar.

Os HOWTOs e os mini-HOWTOs ficam disponíveis na Internet, sendo que de maneira geral são também incluídos nos CDs das diversas distribuições.

- Livros:

Existem diversos livros sobre o Linux sendo editados hoje em dia, devido a sua popularização, o que facilita o acesso das pessoas às informações básicas sobre este sistema.

Bons livros que foram inclusive traduzidos para o português e também estão disponíveis na Internet, são os guias: "Guia do Usuário Linux", "Guia do Administrador de Sistemas" e "Guia do Administrador de Redes".

Para maiores informações sobre literatura Linux, consulte boas livrarias, especialmente aquelas on-line na Internet.

- Listas de Discussão:

Nas listas de discussão sobre Linux, você tem acesso a uma fonte de informações muitíssimo importante, pois neste ambiente há uma intensa troca de idéias e experiências sobre o dia a dia de quem trabalha ou se diverte usando Linux.

No Brasil temos boas listas de discussão sobre Linux, dentre elas, a da Conectiva (linux-br) e da Unicamp. Existem ainda as lista de discussão da Usernet (newsgroups), tipo comp.os.linux, porém a maioria é em inglês. O volume de mensagens nestas lista é em torno de 100 a 200 ou mais mensagens por dia!!!

Ao assinar uma lista de discussão, procure ler as regras que a regem e entendê-las bem para que não cause transtornos à lista e para que possa usufruir melhor de seus benefícios.

- Sites na Internet:

Existem inúmeros sites na Internet sobre o Linux, onde podem ser encontradas informações sobre este sistema operacional. Vamos relacionar alguns deles:

Em Português:

http://www.revistadolinux.com.br

http://www.google.com.br/linux

http://www.linuxsecurity.com.br

http://linux-br.conectiva.com.br

http://focalinux.cipsga.org.br

http://www.noticiaslinux.com.br

http://www.rau-tu.unicamp.br/linux

http://linux.matrix.com.br/dicas_ntlinux.htm

Em Inglês:

- Revistas:

Atualmente diversas revistas têm publicado matérias sobre o Linux, inclusive distribuindo CDs com versões deste sistema. A mais direcionada delas é a Revista do Linux, que é editada pela Conectiva, distribuidora de Linux brasileira. Esta revista traz bastante informação e dicas para o usuário de Linux. Além dela podemos citar também a PCMaster, com boas matérias sobre Linux e diversas revistas editadas pela Digerati.

2 - INSTALAÇÃO

Neste capítulo serão tratados os pontos básicos do processo de instalação do Linux em máquinas baseadas em CPUs x86 (plataforma PC).

Serão discutidas as ações pré-instalação e os conceitos envolvidos na instalação de um sistema Linux.

2.1 - PRECAUÇÕES ANTES DA INSTALAÇÃO

O Linux pode ser instalado em um HD separado ou pode compartilhar um HD com outros sistemas operacionais (SO). A quantidade de espaço (no HD) para o Linux depende do modo de instalação escolhido, sendo que este assunto será abordado mais adiante, quando serão discutidas as formas de instalação.

É importante salientar que o Linux tem uma convivência amigável com outros sistemas operacionais, apesar do contrário nem sempre ser verdadeiro. Portanto, é comum termos o Linux instalado em uma máquina ou sistema, juntamente com DOS, Windows, OS/2, Novell Netware, etc.

Assim sendo, antes de instalar o Linux, a primeira coisa com que devemos nos ocupar é com relação à preservação dos dados de outros sistemas operacionais que porventura estejam instalados na mesma máquina. Ou seja, devemos definir onde o Linux será instalado na máquina e a necessidade de realizar backup de alguma informação, na hipótese de reparticionamento de HDs.

No caso em que se dispõe de um HD exclusivo para o Linux, o backup dos dados que possam estar em outros HDs na mesma máquina não é obrigatório, porém o bom senso nos diz que esta é uma boa medida preventiva para evitar dores de cabeça...

Caso o Linux vá compartilhar o HD com outro SO, é preciso criar o espaço necessário (partição) para ele, se ainda não existir, criando pelo menos duas partições, sendo uma do tipo Linux Nativa e outra de Swap (arquivos de troca). Para criarmos estas partições temos três alternativas:

a) No HD existe espaço não particionado

Neste caso, o espaço não atribuído a nenhuma partição será utilizado para criar as partições do Linux. Por exemplo, num HD de 8.4GB em que se tem apenas uma partição de 4.2GB com Windows instalado, os 4.2GB restantes (não particionados) poderão ser usados pelo Linux.

b) No HD existe uma ou mais partições sem uso

Se pelo menos uma das partições do HD estiver sem uso ou puder ter seus dados transferidos para outras partições (de modo a torná-la não usada), esta partição sem uso poderá ser excluída para dar lugar às partições do Linux.

c) Existe espaço livre numa partição já utilizada

Para conseguirmos as partições necessárias ao Linux nestas condições, temos duas opções:

- Reparticionamento não-destrutivo: Isto é feito utilizando softwares específicos que conseguem alterar a tabela de alocação de arquivos (FAT) do HD, diminuindo o tamanho da partição e criando uma nova partição apenas com espaço livre.

Antes de usar este método é recomendado fazer BACKUP de todos os dados importantes que houverem no HD, em seguida desfragmentar o HD, de modo que todos os dados fiquem contidos em uma área restrita do HD e utilizar o software específico para "encolher" a partição existente e criar a nova partição. Se a nova partição criada não for do tipo apropriada para Linux, deve-se excluí-la e em seguida recriá-la de modo que possa ser utilizada pelo Linux.

Um software para reparticionamento não-destrutivo normalmente encontrado nas distribuições de Linux é o fips.

OBS.: Pode-se encontrar problemas se, mesmo após a desfragmentação do HD, alguns dados não tiverem sido movidos, permanecendo em áreas que reduzam o tamanho da nova partição ou até mesmo impeçam o reparticionamento não-destrutivo.

- Reparticionamento destrutivo: Este é o processo mais radical, pois é preciso excluir as partições existentes e criar as novas partições.

Portanto, antes de excluir as partições existentes, é necessário fazer BACKUP de todos os dados contidos no HD e verificar se todos os originais dos programas instalados estão disponíveis, já que deverão ser reinstalados posteriormente, incluindo o sistema operacional.

Deve-se então excluir as partições existentes e criar as novas partições, usando utilitários como o fdisk do DOS ou o fdisk do Linux para este fim. Observe que apesar dos nomes iguais, estes dois utilitários são bastante diferentes, sendo que o primeiro roda em DOS e o segundo em Linux. Todo o cuidado é pouco ao usar estes programas, pois o efeito de uma ação impensada pode ser uma enorme dor de cabeça!!!

Além destes dois programas, atualmente as distribuições têm trazido diversas outras opções, inclusive com interfaces gráficas, para o gerenciamento das partições de HDs. Por exemplo: Disk Druid (Conectiva Linux), DiskDrake (Mandrake), Parted, entre outros.

Notas:

Atualmente, além das opções de instalar o Linux em partições próprias (nativas), algumas distribuições possuem o recurso de se instalar o Linux em uma partição DOS (FAT). Neste caso é criada uma pasta (diretório) dentro do Windows e esta pasta conterá todo o sistema de arquivos do Linux. Desta forma, portanto, não é necessário reparticionar o HD, porém, é esperada uma queda na performance devido à emulação do sistema de arquivos. Esta opção é aconselhada para quem está começando a conhecer o Linux e não pretende alterar o particionamento de seu HD.

Existem algumas distribuições, como a DemoLinux, que podem ser executadas diretamente a partir do CDROM, sendo também uma boa opção para quem quer conhecer o Linux sem instalá-lo no HD.

Além das precauções discutidas acima, é igualmente importante dispormos das informações sobre o Hardware da máquina em que o Linux será instalado (placas de vídeo, rede, impressora, teclado, mouse, monitor, etc), caso sejam solicitadas durante a instalação / configuração do sistema. Se a máquina tiver Windows instalado, estas informações podem ser obtidas no Painel de Controle, acessando o ícone Sistema.

2.2 - FORMAS DE INSTALAÇÃO

Geralmente as distribuições de Linux costumam disponibilizar formas de instalação pré-definidas, com algumas particularidades e recursos a mais ou a menos em relação às demais.

Além destas, normalmente é disponibilizada uma instalação personalizada, que enfatiza as necessidades específicas do usuário, proporcionando muita flexibilidade. Pode-se ter completo controle sobre os pacotes que serão instalados no sistema, assim como determinar se será ou não usada dupla inicialização.

Esta última forma de instalação é recomendada para quem já tem familiaridade com o Linux e com a manipulação de partições. Dependendo de como será feita a seleção dos pacotes a serem instalados, esta forma de instalação pode ser bem mais demorada que as demais.

2.3 - MEIOS DE INSTALAÇÃO

Resumidamente os seguintes meios podem ser utilizados na instalação do Linux:

- CDROM Local: Se você tem um drive de CDROM e o CD de uma distribuição do Linux.

- Disco Rígido Local: Somente se os arquivos do Linux tenham sido copiados para o disco rígido.

- NFS (via Rede): Se a instalação for efetuada pela rede, será necessário montar o CD do Linux em uma máquina que suporte o padrão ISO-9660 para sistemas de arquivos com extensões Rock Ridge. Esse equipamento deverá suportar ainda NFS. O CDROM deverá ser exportado através do NFS, assim como será necessário conhecer o endereço IP e o caminho do CDROM ou ter o servidor de nomes configurado. Este método requer um disquete extra para suporte à inicialização via rede.

- FTP: Este método requer um disquete extra para suporte à inicialização via rede, o nome ou o endereço IP do servidor FTP a ser utilizado e o diretório onde residem os arquivos da distribuição do Linux.

- HTTP: Este método requer um disquete extra para suporte à inicialização via rede, o nome ou o endereço IP do servidor HTTP a ser utilizado e o diretório onde residem os arquivos da distribuição do Linux.

A maioria dos CDs de Linux já são inicializáveis, porém pode ser que a máquina não aceite o boot pelo CDROM por limitação da BIOS e então será necessário criar um disquete de boot, cuja imagem é normalmente distribuída com o Linux.

Para a criação deste disquete, tradicionalmente é usado o utilitário rawrite, que deve ser executado no DOS ou sua versão para Windows, o rawritewin. Descrevemos abaixo a utilização do rawrite em modo DOS, sendo que sua versão Windows é semelhante, apenas tendo interface gráfica.

Inicialmente etiquete um disco formatado de 3 ½ polegadas com o nome de disco de inicialização local ou algo similar e insira na unidade de disco flexível. Após, execute os seguintes comandos (presumindo que o seu CD seja o drive d:):

C:> d:

D:> cd dosutils

D:dosutils>rawrite.exe

Enter disk image source file name: ..imagens\boot.img

Enter target diskette drive: a:

Please insert a formatted diskette into drive A: and press <ENTER>

D:dosutils>

O utilitário inicialmente solicitará o nome do arquivo do disco imagem, (informar por exemplo boot.img). Após solicitará o dispositivo de gravação, onde deverá ser informado a:. Para gerar um disco adicional, etiquete um segundo disco e execute o rawrite novamente, informando o nome do arquivo imagem desejado.

2.4 - INSTALANDO

Para iniciar a instalação do Linux, insira o CD-ROM de inicialização (ou o disquete, caso a BIOS não aceite inicialização do sistema via CD-ROM), no drive, reinicialize o computador e siga os passos do programa de instalação.

A seguir serão listadas resumidamente as partes da instalação do Linux:

Seleção do idioma;

![]() Seleção do

layout do teclado;

Seleção do

layout do teclado;

![]() Configuração

do Mouse;

Configuração

do Mouse;

![]() Configuração

da Rede;

Configuração

da Rede;

![]() Configuração

do Fuso Horário;

Configuração

do Fuso Horário;

![]() Definição

da Senha do Superusuário (root);

Definição

da Senha do Superusuário (root);

![]() Criação do

Disco de Inicialização;

Criação do

Disco de Inicialização;

![]() Configuração

do Modo Gráfico:

Configuração

do Modo Gráfico:

![]() Placa de vídeo;

Placa de vídeo;

![]() Monitor de vídeo;

Monitor de vídeo;

![]() No. de cores /

Resolução;

No. de cores /

Resolução;

![]() Inicialização

Gráfica.

Inicialização

Gráfica.

Notas:

O disquete de inicialização é de grande utilidade caso ocorra alguma falha no sistema de dupla inicialização e não seja possível o boot normal pelo HD. Isto é muito comum quando se tem um HD compartilhado entre Windows e Linux e é feita a reinstalação do Windows, pois o mesmo remove a dupla inicialização do MBR (Master Boot Record, ou Registro Mestre de Inicialização). Após inicializar o Linux pelo disquete, deve-se reinstalar o gerenciador de boot (Grub ou Lilo, conforme o caso).

As etapas de instalação descritas acima podem ocorrer em ordem diferente da listada, além de poderem ser realizadas outras configurações, como configuração de impressoras, modems, criação de usuários, etc, dependendo da distribuição que se está instalando.

3 - PRIMEIRA UTILIZAÇÃO

Neste capítulo trataremos alguns conceitos básicos antes de iniciarmos o uso do Linux, como o gerenciamento de boot, a entrada e saída do sistema e a utilização de consoles.

3.1 - CONCEITOS BÁSICOS

- Carregamento do Sistema (Lilo / Grub):

Como já foi citado anteriormente, o Linux pode conviver amigavelmente com outros sistemas operacionais instalados numa mesma máquina. Para permitir ao usuário escolher qual sistema operacional será usado a cada vez que a máquina é ligada, o Linux possui gerenciadores de boot.

O gerenciador de boot mais tradicionalmente utilizado no Linux é o LILO (Linux Loader), cujas características veremos brevemente nesta seção. Diversas distribuições recentemente têm utilizado o Grub como gerenciador de boot, devido este último ser mais poderoso e flexível.

Uma das principais características que diferenciam o Grub do Lilo é que este último não tem suporte a sistemas de arquivos (FAT, EXT2, etc), enquanto o Grub possui este suporte. No caso do Lilo, durante sua instalação é preciso que se faça uma tradução do endereço onde estão os arquivos que serão utilizados para inicializar o sistema, transformando-os em informações de setores do HD para que o Lilo possa acessá-los durante sua execução. Isto é feito quando rodamos o comando lilo. Já com o Grub podemos nos referenciar aos arquivos de inicialização diretamente dentro da árvore de diretórios onde estão armazenados, utilizando o suporte a sistemas de arquivos.

Normalmente é recomendado que o gerenciador de boot seja carregado no MBR (Master Boot Record ou Registro Mestre de Inicialização) do HD, pois este é o primeiro dado a ser lido pelo BIOS (Basic I/O System) da máquina. Ele portanto informará ao BIOS qual o próximo endereço a ser lido no HD, que será aquele correspondente ao sistema operacional selecionado pelo usuário. Esta opção é recomendada quando não há outros gerenciadores de boot, como o Boot Manager do OS/2 ou System Commander, já instalados no MBR.

Se no MBR já houver um gerenciador de boot instalado, existe a opção de instalação do mesmo no setor de boot de uma partição marcada como "ativa" (ou seja, capaz de dar boot), pois se no MBR não houver nenhum redirecionamento para algum sistema operacional, o próximo setor a ser lido pelo BIOS é o setor de boot de uma partição "ativa". Da mesma forma, o gerenciador de boot redirecionará a leitura para o sistema operacional escolhido pelo usuário.

O LILO está sujeito a algumas limitações impostas pelo BIOS. Geralmente, a maioria dos BIOS não pode acessar mais de dois discos rígidos e eles não podem acessar qualquer dado armazenado além do cilindro 1023 de qualquer dispositivo. Note que os BIOS novos não têm estas limitações, mas isto não é universal.

O Grub por sua vez não possui esta limitação.

Após instalarmos o Linux, o gerenciador de boot assumirá este sistema operacional como o default, sendo que esta opção pode ser alterada posteriormente.

Portanto, após ligada a máquina e o BIOS ser carregado, se o LILO estiver instalado será apresentada a seguinte mensagem:

lilo boot:

Se pressionarmos a tecla Tab, serão mostradas no vídeo as opções de inicialização (boot) do sistema. Podemos digitar qual a opção desejada ou aguardarmos o tempo definido para que o LILO carregue o sistema operacional definido como padrão.

Caso o gerenciador de boot instalado seja o Grub (ou o Lilo utilizando menus), aparecerá sua tela gráfica, com as opções disponíveis. Também possui um default que é executado após um tempo predefinido.

Após isto, o sistema operacional escolhido será carregado na máquina.

- Entrada no Sistema (login):

Após o sistema operacional Linux ter sido carregado, o primeiro processo (para o usuário, pois diversos outros serviços já estarão inicializados, como impressão, e-mail, etc) estará rodando na máquina, que é o getty. Ele fornece a tela de login e passa a informação digitada ao sistema para autenticação do usuário, que é feita pelo programa login.

Como já mencionamos anteriormente, o Linux só permite acesso do usuário mediante sua identificação ao sistema e a informação de sua respectiva senha.

Após a inicialização aparecerá no vídeo algo como:

Conectiva Linux 8

Kernel 2.4.18-3U8_4cl

localhost login: _

A primeira vez que se acessa o Linux, o acesso deverá ser realizado com o superusuário root. Este é o nome da conta que tem acesso completo a todos os componentes do sistema.

Normalmente, a conta de superusuário é somente utilizada na execução de tarefas de administração do sistema, como a criação de novas contas, desligar o sistema, etc. Isso se deve ao fato de que o acesso irrestrito do superusuário quando mal utilizado poderá provocar grandes estragos ao sistema.

Então seja cuidadoso ao acessar o sistema como root e use a conta de superusuário somente quando realmente for necessário.

Para o acesso inicial, informe root na linha de comando login: e pressione "Enter". Aparecerá uma linha de comando Password: , como abaixo:

Conectiva Linux 8

Kernel 2.4.18-3U8_4cl

localhost login: root

Password: _

Digite a mesma senha criada durante a instalação, pressionando "Enter" ao terminar. Deverá então surgir algo como:

[root@localhost /root]#

Chegamos portanto ao bash (Bourne Again Shell), o shell (interpretador de comandos) padrão do Linux. Já podemos então utilizar a máquina digitando comandos que serão interpretados pelo bash e passados ao kernel para execução.

- Saída do Sistema (logout ou exit):

A saída do sistema pode ser realizada de duas formas, usando o comando exit ou o comando logout. A diferença entre os dois é que exit encerra o shell de comandos corrente e logout encerra a sessão.

Vale lembrar que em várias distribuições Linux existe já definido um atalho para o comando logout, bastando pressionar Ctrl + d.

3.1.4 - Encerramento do Sistema (shutdown):

Se o sistema deve ser desligado ou reinicializado, devemos utilizar o comando shutdown para fazer isto. Este comando se encarrega dos detalhes do desligamento, de modo que tudo ocorra em ordem, sem danos ao sistema. Ele pode inclusive avisar aos demais usuários com antecedência de que o sistema será paralisado e toma automaticamente providências para a finalização.

Sintaxe do comando shutdown:

shutdown [-t segundos] [-rkhncfF] tempo [mensagem de alerta]

Opções:

-k Não desliga realmente o sistema, somente envia mensagens de aviso a todos os usuários.

-r Reinicializa após o desligamento do sistema.

-h Desliga o sistema após a execução do comando.

-c Cancela a execução de um programa shutdown. Não necessita do argumento tempo.

tempo Quanto o sistema deverá ser executado, antes da ação do comando shutdown.

msg-de-aviso

Mensagem a ser enviada a todos os usuários.

OBS.: O argumento tempo pode ter diferentes formatos. Primeiro, ele pode ser informado em um formato absoluto no formato hh:mm, na qual hh é a hora (com 1 ou 2 dígitos) e mm são os minutos da hora (com dois dígitos). O segundo formato tem o formato +m, no qual m é o número de minutos a serem aguardados. A palavra now é um nome alternativo para +0.

Exemplo:

shutdown -f -h +2 ”Falha na energia elétrica; Sistema sendo desligado”

shutdown -c “Energia elétrica restaurada; Desligamento Cancelado”

Vale lembrar que na maioria das distribuições Linux já trazem ativado um atalho para reinicializar o sistema, bastando pressionar Ctrl + Alt + Del e será executado o comando shutdown -t3 -r now.

3.1.5 - Alternando Entre Consoles:

Os sistemas Linux permitem que se trabalhe com mais de um console na mesma máquina. Normalmente, por default temos acesso a seis consoles texto, além de mais seis sessões do X Window, sendo que estes parâmetros podem ser alterados no sistema.

Ao inicializar a máquina e logar, normalmente utilizamos (por default) o primeiro console texto. Se quisermos alternar para o segundo console, basta pressionar Alt juntamente com uma das seis primeiras teclas de função (F1 a F6).

Portanto, Alt + F1 corresponde ao primeiro console, Alt + F2 ao segundo, até Alt + F6 que corresponde ao sexto console. As combinações de Alt + F7 a Alt + F12 são reservadas para alternar entre sessões do X Window (interface gráfica), como veremos mais adiante.

4 - COMANDOS BÁSICOS I

Neste capítulo, iniciaremos o contato com os comandos mais comuns e úteis do Linux. Nem todas as opções sobre cada comando serão descritas aqui, apenas as de uso mais prático para a maioria dos usuários.

Para conhecer o conjunto completo das opções de um determinado comando, o usuário é encorajado a buscar estas informações nas páginas de manual (man pages), conforme será descrito a seguir.

Os comandos serão tratados em diversos capítulos, para conciliar a introdução de novos conceitos e a sua aplicação na prática pelo usuário.

4.1 - ls

O comando ls lista o conteúdo de um diretório. Quando usado sem opções, lista todos os arquivos não ocultos do diretório, em ordem alfabética, preenchendo tantas colunas quantas couber na tela.

Opções:

-a Lista todos os arquivos presentes nos diretórios, inclusive os ocultos.

-k Caso o tamanho do arquivo seja listado, mostra-o em Kbytes.

-l Além do nome de cada arquivo, lista o tipo, permissões, número de ligações diretas, nome do dono, nome do grupo, tamanho em bytes e data (da modificação, a menos que outra data seja selecionada). Para arquivos com uma data anterior a 6 meses ou com mais de 1 hora no futuro, a data conterá o ano ao invés da hora e dia.

-t Ordena o conteúdo dos diretórios pela data ao invés da ordem alfabética, com os arquivos mais recentes listados no início.

-u Ordena o conteúdo dos diretórios de acordo com a data de último acesso ao invés da data de modificação. No formato longo de listagem, apresenta a data de último acesso ao invés da data de modificação.

-R Lista o conteúdo de todos os diretórios recursivamente.

-X Ordena o conteúdo dos diretórios alfabeticamente pelo nome da extensão (caracteres após o último `.'). Arquivos sem extensão são listados no início.

-1 Lista um arquivo por linha.

--color

Colore os nomes dos arquivos dependendo do tipo.

4.2 - | (pipe)

O pipe (ou duto) é utilizado como conexão de utilitários. É uma maneira de redirecionar as entradas e saídas, de modo que a saída de um comando torna-se a entrada do comando seguinte. Pode-se usar vários pipes em uma mesma linha de comando, de maneira que é possível combinar tantos comandos quantos forem necessários.

Veremos exemplos de aplicação do pipe logo em seguida, depois de conhecermos mais alguns outros comandos do Linux.

4.3 - more

O comando more consiste de um filtro para uso na visualização de arquivos em terminais. Este comando só pode paginar o texto para frente (do início para o fim).

Opções:

-d O more irá solicitar instruções ao usuário através da mensagem "[Pressione espaço para continuar, 'q' para finalizar.]" e irá apresentar a mensagem "[Pressione 'h' para instruções.]" ao invés de emitir sinal sonoro quando uma tecla ilegal for pressionada.

Exemplos:

more .Xdefaults

more -d .Xdefaults

ls -al --color | more -d

4.4 - less

O comando less é um comando similar ao more, porém ele permite paginar para frente e para trás no texto.

Para movimentar dentro do texto, utilize as teclas Page Up, Page Down, Home, End e as setas de direção. Se desejar recorrer à ajuda dentro do less, basta pressionar a tecla h. Para sair, pressione a tecla q.

Exemplos:

less .Xdefaults

ls -al | less

4.5 - cd

O comando cd (abreviatura de change directory) é utilizado para mudar o diretório corrente. Permite mudar do diretório atual para outro especificado pelo usuário. Se for usado sem argumentos, muda para o diretório pessoal do usuário. A opção “cd -” volta ao diretório anterior, enquanto a opção ”cd ..” sobe um nível no sistema de arquivos (árvore de diretórios).

O argumento do comando, ou seja, a especificação do diretório para onde se quer mudar, pode ser relativo à posição em que se está ou baseado no diretório raiz (/). Neste último caso, o nome do diretório desejado deve ser precedido de uma "/".

Exemplos:

cd /etc/X11 (especificação baseada no diretório raiz)

cd ..

cd X11 (especificação relativa à posição em que se está [/etc])

cd -

cd

4.6 - COMANDOS DE DATA E HORA

O comando date é utilizado para mostrar a data e a hora do sistema. Exibe a data e hora corrente, desde que aplicado sem parâmetros. Somente o superusuário pode, através do uso de parâmetros associados ao comando date, alterar a data e hora do sistema.

Se for dado algum argumento que não comece com “+”, o comando date acerta o relógio do sistema com o tempo e data especificados pelo argumento. O argumento deve consistir somente de dígitos, que tenham o seguinte significado:

MM mês;

DD dia do mês;

hh hora;

mm minuto;

CC primeiros dois dígitos do ano (opcional);

YY últimos dois dígitos do ano (opcional);

ss segundos (opcional).

Exemplos:

date

date 052216002003

date '+Hoje é %A, dia %d de %B'

date '+Agora são %T'

4.7 - man

O comando man é utilizado para formatar e exibir as páginas de manual on-line, que são textos descrevendo em detalhes como usar um comando especificado.

Exemplos:

man ls

man more

4.8 - info

O comando info é utilizado para ler documentação no formato GNU Info. Se utilizado sem argumentos, abre uma página com tópicos que podem ser pesquisados.

A navegação é feita usando os seguintes comandos:

n Move para o próximo tópico.

p Move para o tópico anterior ao tópico atual.

u Move para o tópico acima do atual.

t Move para o tópico mais elevado (Top)

Com o cursor sobre um tópico, basta teclar ENTER para ir ao tópico correspondente.

Exemplos:

info

info ls

info more

4.9 - apropos

O comando apropos pesquisa um conjunto de arquivos contendo descrições curtas de comandos do sistema pela expressão informada e apresenta o resultado na saída padrão. Antes de ser utilizado pela primeira vez, deve ser executado o comando /usr/sbin/makewhatis, que é o responsável por criar o banco de dados para pesquisa.

Exemplos:

apropos smb

apropos mail

apropos ppp

5 - EDITANDO TEXTOS

Neste capítulo conheceremos alguns dos editores de textos básicos do Linux, o pico, o VI e o Emacs.

O pico é um dos mais simples editores, porém satisfaz aos iniciantes justamente pela sua facilidade de uso, sendo ideal para pequenas edições em arquivos de configuração, pequenos textos, etc.

O Emacs e o VI são dois poderosíssimos editores rivais, sendo que ambos possuem versões em modo texto e com front-end gráfico, para serem utilizados sob o X Window. Apesar de toda uma rivalidade entre os simpatizantes de cada um destes dois programas, ambos são excelentes editores, sendo bastante avançados em relação ao pico e aos demais editores encontrados no ambiente Linux.

Além destes existem outros editores, como Joe, Elvis, Ed, Jed, Nvi.

5.1 – pico

Sintaxe:

pico [opções] [nome_do_arquivo]

Principais opções:

+n

Faz o editor ser iniciado com o cursor localizado n linhas dentro do arquivo.

-b

Habilita a opção de substituir textos encontrados pelo comando Ctrl+W (Where is).

-e

Habilita a função de auto-completar nomes de arquivos no manipulador de arquivos.

-j

Habilita o comando "Goto" no manipulador de arquivos.

-k

Faz com que o comando Ctrl+K (Cut Text) remova caracteres da posição do cursor até o fim da linha, ao invés de remover a linha inteira.

-m

Habilita as funcionalidades do mouse. Isto funciona apenas quando o pico é executado em um terminal dentro do X Window.

-rn

Especifica a coluna usada para limitar os comandos de justificação (margem direita).

-s speller

Especifica um programa alternativo de correção ortográfica, quando for utilizado corretor ortográfico.

-v

Apenas permite visualizar o arquivo, desabilitando qualquer edição do mesmo.

-w

Desabilita quebra de linha (desta forma, permite edição de linhas longas).

-x

Desabilita o menu das teclas de comando no rodapé da tela.

Descrição das funcionalidades do pico:

Os comandos são mostrados no rodapé da tela e uma ajuda sensível ao contexto é oferecida. Assim que os caracteres são digitados eles são imediatamente inseridos no texto.

Os comandos de edição são entrados usando combinações de teclas com a tecla CONTROL (Ctrl). O editor tem cinco funções básicas: justificação de parágrafos, pesquisa, cortar / colar blocos, um corretor ortográfico e um manipulador de arquivos.

A justificação de parágrafos utiliza o comando Ctrl+J e ocorre no parágrafo onde está o cursor ou no parágrafo imediatamente abaixo, se o cursor está entre as linhas. Os parágrafos são delimitados por linhas em branco ou por linhas começando com um espaço ou uma tabulação (Tab). O comando de justificação pode ser desfeito imediatamente após a sua execução, utilizando a combinação das teclas Ctrl+U.

As pesquisas de strings são executadas por meio do comando Ctrl+W e não são sensíveis à maiúsculas / minúsculas. A pesquisa é iniciada na posição corrente do cursor e vai até o final do texto. A string mais recentemente pesquisada é oferecida como default na pesquisa seguinte.

Blocos de texto podem ser movidos, copiados ou deletados com o uso criativo dos comandos Ctrl+^ (para marcar), Ctrl+K (para deletar) e Ctrl+U (para desfazer). O comando Ctrl+K removerá o texto que se encontra entre a "marca" feita e a posição corrente do cursor e o colocará no buffer. O comando Ctrl+U faz uma "colagem" do texto do buffer a partir da posição corrente do cursor.

O corretor ortográfico examina todas as palavras do texto. Ele então mostra cada uma das palavras para correção, enquanto a destaca no texto. A correção ortográfica pode ser cancelada a qualquer momento. Alternativamente, o editor poderá substituir a rotina de correção ortográfica padrão por uma outra, definida pela variável de ambiente SPELL.

O manipulador de arquivos é oferecido como uma opção nos prompts dos comandos Ctrl+R (Read File) e Ctrl+O (Write Out). Ele é destinado a ajudar na busca por arquivos específicos e na navegação de hierarquias de diretórios. Nomes de arquivos com seus tamanhos e nomes de diretórios no diretório de trabalho corrente são apresentados para seleção. O diretório de trabalho corrente é mostrado na linha mais acima na tela, enquanto a lista de comandos disponíveis aparece nas duas linhas de baixo. Algumas funções básicas para manipulação de arquivos são suportadas: renomear, copiar e deletar.

Mais ajuda específica está disponível no "Help OnLine" do pico (em inglês), que pode ser acessada pelo comando Ctrl+G. Para sair do Help, deve ser utilizado o comando Ctrl+X.

Para finalizar o pico, é utilizado o comando Ctrl+X, o qual apresentará uma mensagem perguntando se deseja salvar as modificações feitas e ainda não salvas, caso o arquivo sendo editado tenha sido alterado. Caso seja respondido "N", as alterações feitas serão perdidas (não serão salvas).

Quando o pico está sendo executado e é desconectado, ele salvará o trabalho corrente (caso necessário) antes de ser encerrado. O trabalho será salvo com o nome corrente do arquivo, sendo acrescentado .save a este nome. Se o trabalho corrente não possuir nome, ele será salvo como "pico.save".

A maneira que as linhas mais longas que a largura da tela são repartidas não é imediatamente óbvia. Linhas que continuam além da largura da tela são indicadas por um caracter "$" ao fim da linha. Linhas longas são roladas horizontalmente assim que o cursor se move através delas.

Exemplos:

pico nome_do_arquivo

pico +5 nome_do_arquivo

pico -b -k nome_do_arquivo

pico -v nome_do_arquivo

pico -wx nome_do_arquivo

5.2 – Emacs

O Emacs é um editor poderosíssimo, que faz muito mais que um editor normalmente faz, devido às possibilidades de integração com o ambiente. Possui interface texto (emacs-nox) e gráfica (emacs, xemacs). Devido a sua enorme versatilidade, costuma-se dizer que o Emacs pode fazer inúmeras tarefas, inclusive editar texto...

Aqui abordaremos o Emacs realmente e somente como editor de textos, com alguns de seus principais (e essenciais) comandos (em modo texto), que são acessados utilizando combinações de teclas, especialmente com Ctrl e Alt (também chamada de Meta):

Ctrl-x Ctrl-f Abrir arquivo

Ctrl-x Ctrl-s Salvar arquivo

Ctrl-x Ctrl-w Salvar como...

Ctrl-x Ctrl-c Sair

Ctrl-espaço Marcar início de bloco

Alt-w Copiar bloco

Ctrl-w Recortar bloco

Ctrl-y Colar bloco

Ctrl-x k Fechar arquivo

Ctrl-_ Undo (Desfazer)

Ctrl-x u Undo (Desfazer)

Ctrl-a Cursor para o começo da linha

Ctrl-e Cursor para o final da linha

Alt-< Cursor para o começo do arquivo

Alt-> Cursor para o final do arquivo

Ctrl-x b Ir para outro “buffer” (outro arquivo já aberto).

Ctrl-x 2 Separar a tela em 2

Ctrl-x 1 Fazer com que a “metade” da janela em que está o cursor tome toda a tela

Ctrl-x o Se a tela está dividida, mover o cursor para outra “parte” da tela

Ctrl-x r k Cortar bloco em retângulo

Ctrl-x r y Colar o retângulo cortado

Ctrl-k Cortar do cursor ao fim da linha

OBS.: Através da tecla F10, podemos ter acesso a um “menu”, com diversos comandos e opções do Emacs.

Exemplo:

emacs-nox nome_do_arquivo

5.3 – VI

Sintaxe:

vi [opções] [nome_do_arquivo]

Principais opções:

+num

Faz com que o cursor seja posicionado na linha “num”. Se a linha correspondente não existir, o cursor será posicionado na última linha do arquivo.

+/texto

Faz com que o cursor seja posicionado no início da linha que contém a primeira ocorrência do “texto” informado.

-h

Lista uma relação das opções de linha de comando do Vi e apresenta uma breve descrição de cada uma.

-r

Lista arquivos temporários (swap) encontrados, além de informações sobre os mesmos, para decisão sobre sua recuperação.

-r nome_do_arquivo

Modo de recuperação. O arquivo temporário (swap) é utilizado para recuperação de uma sessão de edição interrompida.

-x

Permite utilizar criptografia ao criar um arquivo. O texto do arquivo gerado é criptografado com base em uma chave de criptografia que é solicitada pelo Vi ao utilizar esta opção. O texto original do arquivo só pode ser lido com a informação da chave de criptografia, na abertura do mesmo.

Descrição de algumas das funcionalidades do vi:

O Vi trabalha com basicamente dois modos: O modo de TEXTO e o modo de COMANDO.

Subcomandos do modo TEXTO:

i Permite inserir texto antes do cursor.

a Permite inserir texto depois do cursor.

A Permite inserir texto no fim da linha onde está o cursor.

o Insere uma linha abaixo da linha corrente.

O Insere uma linha acima da linha corrente.

Esc Alterna para o modo COMANDO.

Subcomandos do modo COMANDO:

W Move o cursor para o início da próxima palavra, ignorando a pontuação.

w Move o cursor para o início da próxima palavra, sem ignorar a pontuação.

B Move o cursor para o início da palavra anterior, ignorando a pontuação.

b Move o cursor para o início da palavra anterior, sem ignorar a pontuação.

nG Move o cursor para a linha indicada pelo número n.

G Move o cursor para a última linha do aquivo sendo editado.

/texto Procura dentro do arquivo pelo texto informado.

?texto Move o cursor para a ocorrência anterior do texto informado.

n Repete o último comando / ou ? realizado.

N Repete o último comando / ou ? realizado, porém na direção reversa.

Ctrl+g Mostra informações sobre o arquivo, como seu nome, número da linha corrente e o total de linhas.

dw Exclui uma palavra, da posição do cursor até o seu final.

dd Exclui a linha onde o cursor está posicionado.

D Exclui o texto que está sob o cursor até o final da linha.

R Substitui o texto corrente.

cw Substitui a palavra corrente.

cc Exclui a linha corente e inicia o modo de inserção.

C Substitui o restante da linha corrente, a partir da posição do cursor.

u Desfaz a última modificação.

U Desfaz todas as modificações feitas na linha corrente (desde que o cursor não tenha mudado de linha).

J Une a linha corrente à próxima.

:s/texto1/texto2 Substitui a primeira ocorrência de texto1 por texto2, na linha onde está o cursor.

:s/texto1/texto2/g Substitui todas as ocorrências de texto1 por texto2, na linha onde está o cursor.

:q Sai do editor sem salvar, se não houve alteração no conteúdo do arquivo.

:q! Sai do editor sem salvar, desprezando as alterações realizadas durante a edição do arquivo.

:w Salva o arquivo sendo editado.

:qw Salva o arquivo sendo editado e sai.

6 - COMANDOS BÁSICOS II

Neste capítulo veremos mais alguns dos principais comandos do Linux, utilizados para criar diretórios, remover, copiar, mover e procurar arquivos.

6.1 - mkdir

Este comando é utilizado para a criação de diretórios. Sua sintaxe é:

mkdir [opções] <caminho>

As opções mais utilizadas são:

-p Cria todos os diretórios especificados no caminho;

-m Especifica as permissões de acesso do novo diretório.

Exemplos:

mkdir meu_diretorio

mkdir -p um dois tres

6.2 - rm

Este comando é utilizado para remover arquivos. Pode remover também diretórios.

Sintaxe:

rm [opções] <arquivos>

Opções mais utilizadas:

-f Não solicita confirmação.

-i Solicita confirmação. (Caso sejam informados -f e -i, somente o último terá efeito).

-r Remove as árvores de diretórios recursivamente.

-R Remove as árvores de diretórios recursivamente.

Exemplos:

rm meu_diretorio

rm -ir meu_diretorio

rm -rf um dois tres

6.3 - cp

Comando utilizado para copiar arquivos e diretórios. Pode-se copiar um arquivo para um destino informado, ou copiar arbitrariamente muitos arquivos para o diretório de destino.

Sintaxe:

cp [opções] <origem> <destino>

Principais opções:

-f Remove um arquivo de destino já existente.

-i Pergunta se deve regravar arquivos já existentes.

-R Copia diretórios recursivamente, preservando arquivos que não sejam diretórios.

Caso o último argumento denomine um diretório existente, este comando copiará cada arquivo de destino naquele diretório (mantendo o mesmo nome). Caso dois arquivos sejam informados, ele copiará o primeiro no segundo.

Exemplos:

cp /etc/fstab fstab

cp -R /etc/rc.d /root/etc

6.4 - mv

Comando utilizado para mover e renomear arquivos e diretórios.

Sintaxe:

mv [opções] <origem> <destino>

Principais opções:

-f Remove os arquivos de destino, sem solicitar a confirmação pelo usuário.

-i Solicita confirmação para sobrescrever arquivos de destino.

-v Lista o nome de cada arquivo antes de removê-lo.

Caso o último argumento seja o nome de um diretório existente, este comando moverá cada arquivo informado para o diretório, mantendo o nome original. Por outro lado, caso somente dois arquivos sejam informados, altera o nome do primeiro para o segundo.

Exemplos:

mv /etc/fstab /etc/fstab.bak

mv -v /etc/fstab.bak /etc/fstab

6.5 - find

Comando utilizado para pesquisar arquivos em uma hierarquia de diretórios.

O comando find pesquisa pelo nome do arquivo fornecido para avaliação na árvore de diretórios (a partir de um caminho dado), através de uma expressão avaliada da esquerda para a direita, de acordo com as regras de precedência, até que o resultado seja conhecido. Neste ponto find vai para o próximo nome de arquivo.

Sintaxe:

find [caminho] [expressão]

Algumas opções:

-name pattern O nome do arquivo (o caminho à frente do nome do arquivo não é considerado) deve coincidir com os padrões informados em pattern. Os metacaracteres (`*', `?', e `[]') não combinam com um `.' no início do nome do arquivo.

-iname pattern Como -name, mas o teste de padrão não é sensível a maiúsculas e minúsculas. Por exemplo, os padrões `fo*' e `F??' coincidem com os nomes de arquivos `Foo', `FOO', `foo',`fOo', etc.

O primeiro argumento que começar com `-', `(', `)', `,', ou `!' é colocado no início da expressão. Quaisquer argumentos antes disso são caminhos para pesquisa e quaisquer argumentos após constituem o restante da expressão. Caso nenhum argumento seja fornecido, o diretório atual será utilizado.

Exemplos:

find / -name login

find /bin -name login

find / -iname Netscape

find / -iname *Navigator

6.6 - whereis

Comando utilizado para localizar o executável, fonte e páginas de manual de um comando. Quando utilizado com uma das opções -b, -m ou -s, localiza apenas o executável, páginas de manual ou fontes, respectivamente.

Exemplos:

whereis ls

whereis -b ls

whereis -m ls

6.7 - which

Comando utilizado para localizar o executável de um comando, dentro dos diretórios especificados na variável PATH.

Exemplos:

which more

which less

7 - TIPOS DE ARQUIVOS

Neste capítulo conheceremos os tipos de arquivos permitidos pelo Linux e suas características.

Os arquivos no Linux podem ter nomes com até 255 caracteres e múltiplas extensões (partes separadas por um ponto "."), sendo que não existem padrões de extensão que forcem o arquivo a ser de um determinado tipo (como ".exe", ".com" e ".bak" no DOS).

Alguns caracteres não devem ser utilizados em nomes de arquivos, como "!", "*", "$" e "&". Espaços em branco são permitidos, porém não recomendáveis. Ao utilizar nome de arquivo que contenha espaços, o mesmo deve ser digitado entre aspas duplas ou utilizando a barra invertida antes de cada espaço em branco: "nome do arquivo" e nome\ do\ arquivo, por exemplo.

Além disto, devemos estar atentos para o fato de que o Linux é "case sensitive", ou seja, faz distinção entre maiúsculas e minúsculas. Por exemplo, "nome_do_arquivo" é diferente de "Nome_do_arquivo", que por sua vez é diferente de "Nome_do_Arquivo".

Basicamente, o Linux suporta quatro tipos de arquivos: regulares, de diretório, especiais de caracteres e especiais blocados. A seguir, veremos as particularidades de cada um destes tipos.

Os arquivos regulares são aqueles que contêm informações de usuários, por exemplo, tipo ASCII.

Diretórios são arquivos usados na manutenção do sistema de arquivos.

Arquivos especiais de caracteres estão diretamente ligados à entrada / saída e são usados para dispositivos seriais de entrada / saída, tais como terminais, impressoras e placas de rede.

Os arquivos especiais blocados são usados para modelar dispositivos.

Alguns arquivos, apesar de se incluírem num destes tipos, possuem características particulares que os tornam um pouco diferentes, por isto vamos comentá-los aqui:

![]() Arquivos de backup:

terminam com o caracter "~";

Arquivos de backup:

terminam com o caracter "~";

![]() Links: São

ponteiros para outro arquivo (ou diretório). Muito

semelhantes aos "atalhos" do Windows.

Links: São

ponteiros para outro arquivo (ou diretório). Muito

semelhantes aos "atalhos" do Windows.

![]() Arquivos ocultos: são

aqueles que têm nomes iniciados por um ponto (".").

Arquivos ocultos: são

aqueles que têm nomes iniciados por um ponto (".").

Ao executarmos o comando ls -F , um caracter será adicionado ao final do nome de cada arquivo (exceto para arquivos comuns), indicando o seu tipo, conforme abaixo:

`*' Para arquivos comuns que sejam executáveis;

`/' Para diretórios;

`@' Para ligações simbólicas (links);

`|' Para FIFOs;

`=' Para sockets.

7.1 - Links

Há dois conceitos de `links' no Linux, normalmente chamados link direto (hard link) e link simbólico (soft link). Um link direto é somente um nome para um arquivo (e um arquivo pode ter diversos nomes).

Ele será removido do disco quando o último arquivo for removido. Não há algo como um nome original, ou seja, todos os nomes têm o mesmo status.

Normalmente, mas não necessariamente, todos os nomes do arquivo são encontrados no mesmo sistema de arquivos em que o arquivo está.

Já um link simbólico ou soft link, é uma entidade totalmente diferente: é um pequeno arquivo especial que contém um caminho.

Além disto, os links simbólicos podem apontar para arquivos em diferentes sistemas de arquivo (possivelmente arquivos NFS montados a partir de diferentes máquinas), e não necessitam apontar para arquivos realmente existentes.

7.2 - Metacaracteres

Metacaracteres são caracteres que representam o nome de um grupo de arquivos. Vejamos os exemplos a seguir:

# ls

doc1 doc2 sessao1 sessao2 sessao3

Asterisco (``*''): Substitui por 0 ou mais caracteres quaisquer.

ls se*

sessao1 sessao2 sessao3

# ls *1

doc1 sessao1

Intervalo de caracteres (``[ ]'')

# ls sessao[12] lista arquivos terminados por 1 e 2

sessao1 sessao2

# ls sessao[1-9] lista arquivos terminados por 1 até 9

sessao1 sessao2 sessao3

Interrogação (``?''): Substitui por um caractere qualquer.

# ls doc?

doc1 doc2

8 - COMANDOS BÁSICOS III

Neste capítulo conheceremos os comandos ln e file, utilizados respectivamente para criar links e descobrir o tipo de um arquivo.

8.1 - ln

O comando ln é utilizado para criação de links (ligações) entre arquivos. Se for usado sem opções, por default ele cria links diretos.

Sintaxe:

ln [opções] origem [destino]

ln [opções] origem... diretório

As opções mais utilizadas são:

-f Remove arquivos de destino já existentes.

-i Solicita confirmação antes de remover os arquivos de destino.

-s Cria um link simbólico ao invés de links diretos.

-v Lista o nome de cada arquivo antes de criar a ligação.

Caso somente um arquivo seja informado, ele liga o arquivo no diretório atual, isto é, cria uma ligação para aquele arquivo no diretório atual, com o nome igual ao nome daquele arquivo.

De outra forma, caso o último argumento seja um diretório existente, ln criará uma ligação para cada arquivo mencionado na origem naquele diretório, com o nome igual ao nome do arquivo de origem.

Se somente dois arquivos forem informados, ele cria uma ligação chamada destino para o arquivo origem.

Ocorrerá um erro se o último argumento não for um diretório e mais de dois arquivos forem informados.

Exemplos:

ln /etc/fstab /etc/fstab2

ln /etc/fstab

ln -s /etc/fstab /etc/fstab2

ln -s /etc dir_etc

8.2 – file

O comando file realiza teste em alguns argumentos do arquivo de modo a poder informar qual o tipo daquele arquivo.

Sintaxe:

file [opções] nome_do_arquivo

As opções mais utilizadas são:

-z Tenta verificar arquivos dentro de arquivos compactados;

-L Faz com que os links simbólicos sejam seguidos.

9 - USUÁRIOS E GRUPOS

Veremos a seguir o que são usuários e grupos do sistema, bem como sua utilização no Linux. Mais adiante, aprenderemos como adicionar e remover usuários e grupos do sistema.

9.1 - Porque Criar Usuários?

Num primeiro momento, quem inicia no uso do Linux pode questionar a necessidade de se criar usuários, principalmente se já tem experiências utilizando DOS / WINDOWS.

A pergunta clássica seria: "Se posso fazer tudo como root, porque preciso criar um outro usuário?"

Realmente, como root você pode fazer TUDO mesmo, inclusive danificar o sistema acidentalmente.

É para evitar isto que deve-se criar usuários com menos "poderes" dentro do sistema, de modo a torná-lo menos vulnerável a este tipo de problema. Isto também aumenta consideravelmente a segurança do sistema, pois qualquer invasor, se não estiver como root, pouco dano poderá causar ao sistema.

Um outro objetivo que alcançamos ao criarmos vários usuários, é que cada um deles pode manter sigilo absoluto em relação aos demais, se desejado. Isto inclui todos os arquivos pessoais do usuário, inclusive e-mail, news, etc.

Concluindo, é altamente recomendado que sempre se acesse o sistema como usuário comum, utilizando-se do root apenas quando estritamente necessário.

OBS.: Diz-se que o usuário cadastrado no sistema possui uma "conta", a qual muitas vezes é referenciada como se fosse o usuário. Portanto, é comum dizer "criar uma nova conta" ao invés de "cadastrar um novo usuário".

9.2 - O Conceito de Grupo

Todos os usuários pertencem a um ou mais grupos. Como veremos mais adiante, no Linux cada arquivo tem um dono específico. Por conseqüência, cada arquivo pertence ao mesmo grupo do usuário proprietário.

O grupo pode ser exclusivo do dono do arquivo, ou compartilhado por diversos usuários. A habilidade de ler, gravar ou executar um arquivo pode ser atribuído a um grupo, separadamente das permissões do dono do arquivo. Por exemplo, o dono do arquivo pode ser capaz de gravar um documento, enquanto os membros do grupo somente poderão lê-lo.

10 - PERMISSÕES DE ACESSO

Para cada arquivo ou diretório, consideram-se três categorias de usuários:

![]() Dono: Quem criou o

arquivo.

Dono: Quem criou o

arquivo.

![]() Grupo: Grupo ao qual

pertence o dono do arquivo.

Grupo: Grupo ao qual

pertence o dono do arquivo.

![]() Outros: Usuários

que não se enquadrem nas categorias anteriores.

Outros: Usuários

que não se enquadrem nas categorias anteriores.

Para cada arquivo são setadas permissões de acesso, que determinam quais usuários têm acesso a ele e com que finalidade.

Cada conjunto de permissões de acesso significa presença ou ausência de permissões para: leitura (r); escrita (w); execução (x), conforme a tabela abaixo:

|

Modo de Acesso |

Arquivo comum/especial |

Diretório |

|

Leitura “r” |

examinar conteúdo de arquivo |

listar arquivos do diretório |

|

Escrita “w” |

alterar o conteúdo do arquivo |

escrever no diretório |

|

Execução “x” |

executa o arquivo como comando |

pesquisar o diretório |

Codificação utilizada para as permissões de acesso:

|

Tipo |

Proprietário |

Grupo |

Sistema |

||||||

|---|---|---|---|---|---|---|---|---|---|

|

leitura |

escrita |

execução |

leitura |

escrita |

execução |

leitura |

escrita |

execução |

|

|

d |

r |

w |

x |

r |

w |

x |

r |

w |

x |

|

l |

- |

- |

- |

- |

- |

- |

- |

- |

- |

|

- |

|

|

|

|

|

|

|

|

|

|

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

1 - informa o tipo de arquivo (d para diretório, l para link, - para demais arquivos)

2 - Permissões do Proprietário (r leitura permitida, - não permitida leitura)

3 - Permissões do Proprietário (w escrita permitida, - não permitida escrita)

4 - Permissões do Proprietário (x execução permitida, - não permitida execução)

5 - Permissões do Grupo (r leitura permitida, - não permitida leitura)

6 - Permissões do Grupo (w escrita permitida, - não permitida escrita)

7 - Permissões do Grupo (x execução permitida, - não permitida execução)

8 - Permissões do Sistema (r leitura permitida, - não permitida leitura)

9 - Permissões do Sistema (w escrita permitida, - não permitida escrita)

10 -Permissões do Sistema (x execução permitida, - não permitida execução)

11 - COMANDOS BÁSICOS IV

Neste capítulo trabalharemos com os comandos utilizados para adicionar e remover usuários e grupos do sistema, definir e alterar senhas, alterar as permissões de arquivos e alguns outros recursos para a administração de um sistema Linux.

11.1 - su

O comando su é usado para permitir que um usuário torne-se outro temporariamente. Ele executa um interpretador com a identificação real e efetiva de usuário, identificação de grupo e grupos suplementares do usuário. Caso o usuário não seja informado na linha de comando, o padrão é o superusuário (root). O interpretador executado é o especificado para o usuário no arquivo passwd, ou /bin/sh caso nenhum seja especificado.

Caso o novo usuário tenha senha, su solicita a senha, a menos que se tenha a identificação real de usuário igual a 0 (superusuário).

Sintaxe:

su [opções] [usuário]

Principais opções:

-s interpretador

Executa INTERPRETADOR ao invés do interpretador definido em /etc/passwd, a menos que o usuário que esteja executando su não seja o superusuário e o interpretador do usuário não seja restrito.

OBS.:

1) Para retornar ao usuário original, basta digitar "exit".

2) Para que a variável PATH seja atualizada conforme o usuário correspondente, deve-se utilizar o comando seguido por um hífen (su -).

Exemplos:

su

su -

su seu_nome

su -s /bin/tcsh seu_nome

11.2 - useradd

O comando useradd é utilizado para criar um novo usuário no sistema ou para atualizar os dados de um novo usuário.

Quando utilizado sem a opção -D, este comando criará uma nova conta usando os valores especificados na linha de comando e os defaults do sistema. A nova conta passará a fazer parte do sistema de arquivos, um diretório pessoal (home) para o novo usuário será criado e os arquivos iniciais serão copiados, dependendo das demais opções da linha de comando. Em algumas versões deste comando (como da Red Hat e derivados) será criado também um grupo para cada usuário adicionado ao sistema, a menos que a opção -n seja usada.

Quando utilizado com a opção -D, o comando useradd mostrará os dados default atuais do sistema ou atualizará estes dados, conforme informado na linha de comando.

Sintaxes:

useradd [opções] nome_da_conta

Principais opções:

-d home_dir

Criará o diretório home_dir para o novo usuário criado. Se esta opção não for utilizada, o nome do diretório criado será o mesmo da conta.

-e expire_date

A data na qual a conta do usuário será desabilitada. A data expire_date deve ser especificada no formato MM/DD/YY. Para habilitar novamente a conta, deve ser utilizado o comando usermod -e expire_date , onde expire_date é a nova data de expiração da conta do usuário.

-n

Um grupo com o mesmo nome do novo usuário será criado por default.

-u uid

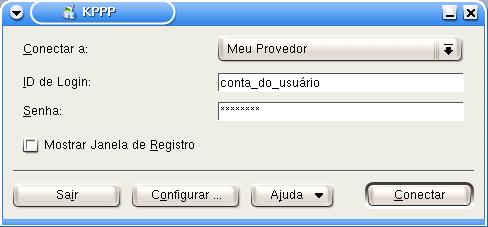

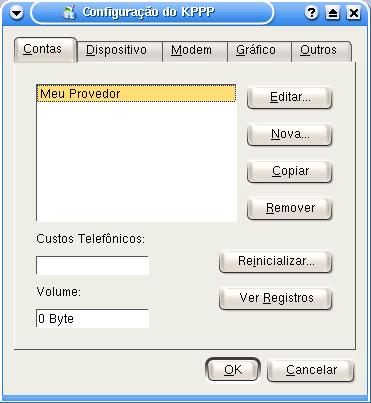

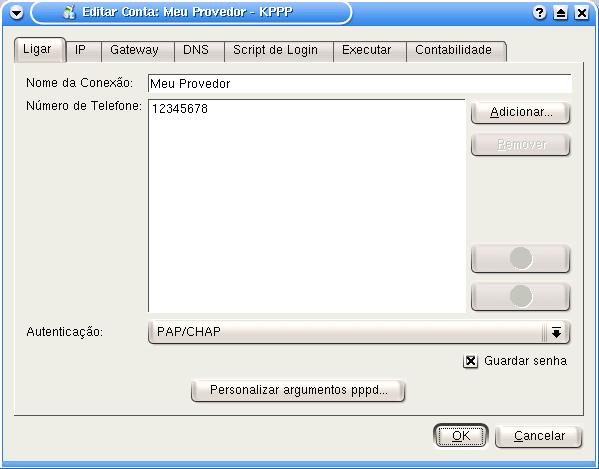

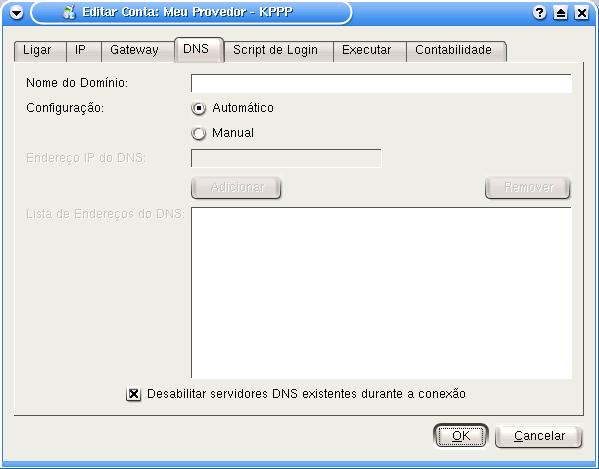

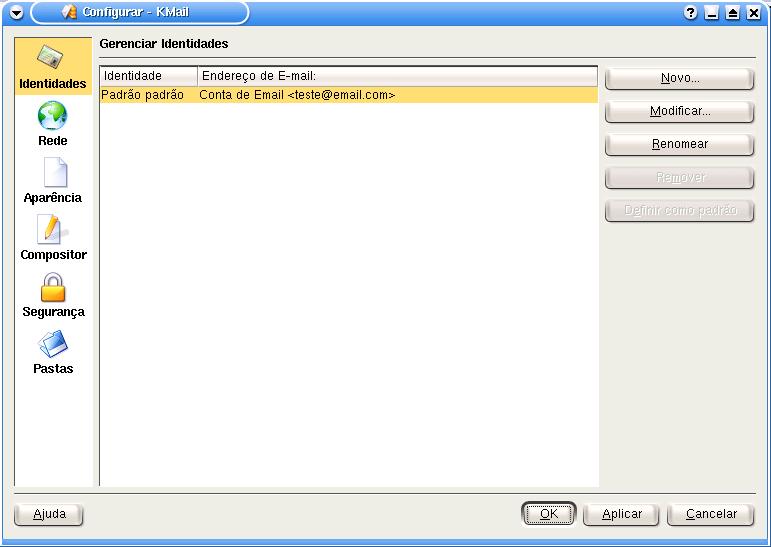

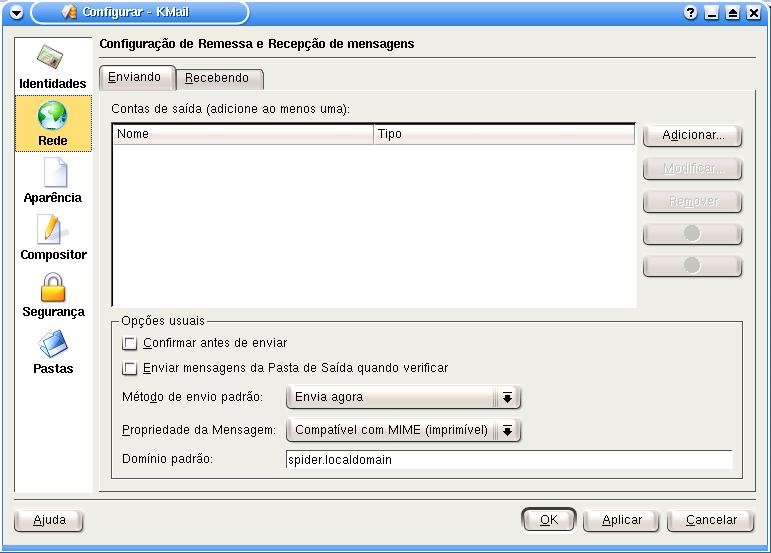

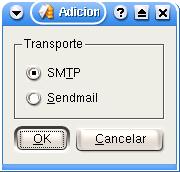

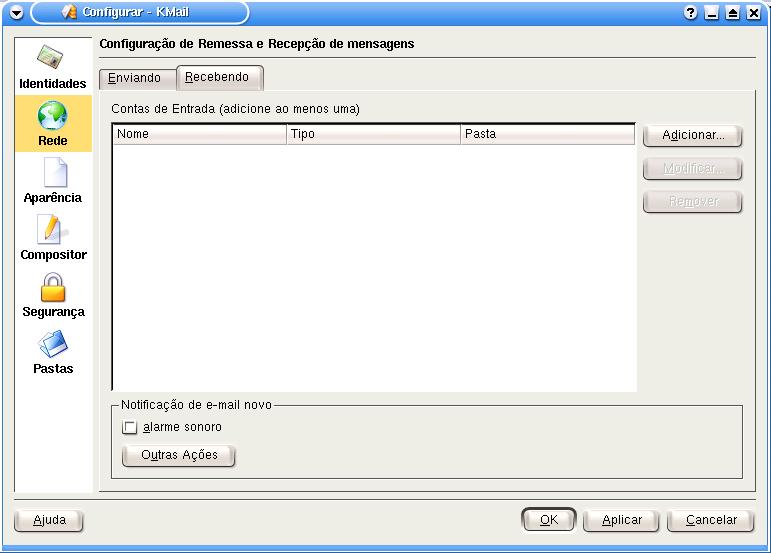

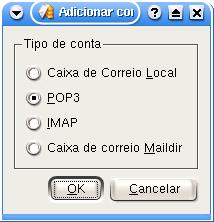

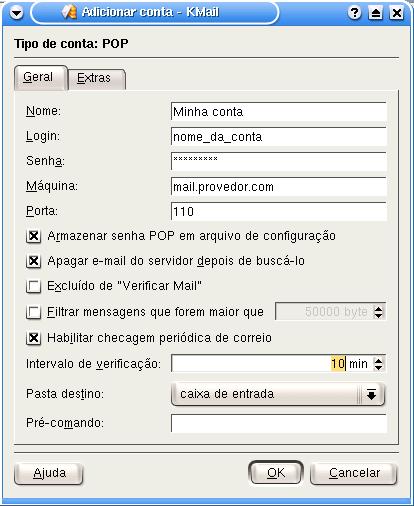

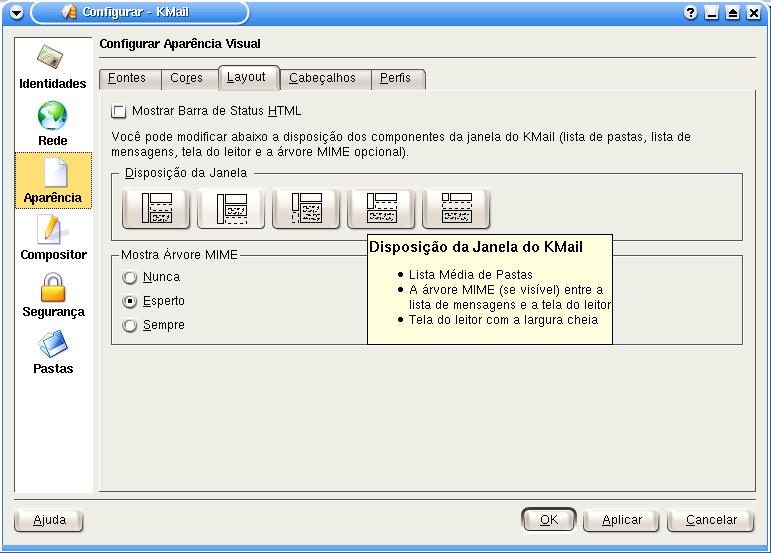

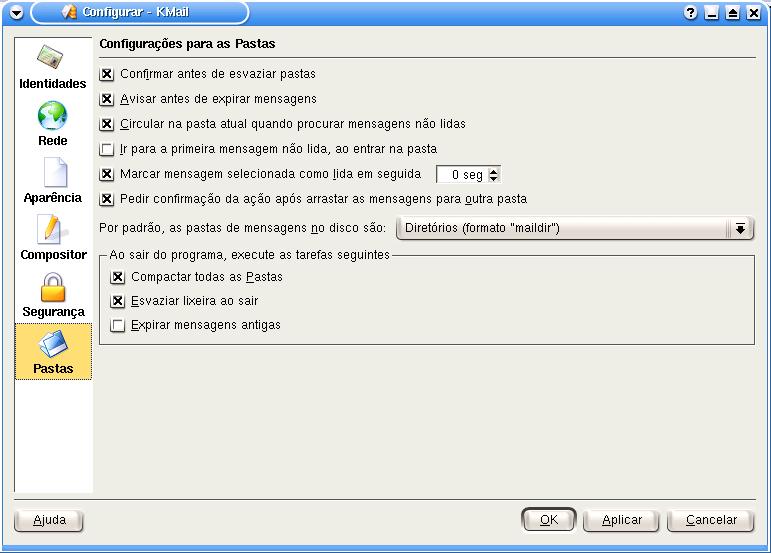

O valor numérico de identificação do usuário. Este valor deve ser único e não negativo. Se não usada esta opção, será usado, por default, o menor ID disponível que seja maior que 99 e maior que os demais IDs dos demais usuários. Os valores entre 0 e 99 são tipicamente reservados para contas do sistema (system accounts).